Note: Surf if the file you need is here ftp://tplink-forum.pl/orgin_bez_boot/ all of the are stripped no boot.

- Mục lục:

- #1 Tổng quan sản phẩm

#2 Tin tặc xâm nhập vào 160.000 router TP-Link ở Việt Nam

#3 Những firmware mã nguồn mở có thể sử dụng cho TP-Link

Tham khảo Thay thế firmware cho router wifi bằng OpenWrt, cả cách Build OpenWrt từ mã nguồn, Chuyển từ DD-WRT sang OpenWrt không đầy 30 phút.

#4 Từ OpenWrt, DD-WRT, ... quay trở về firmware gốc

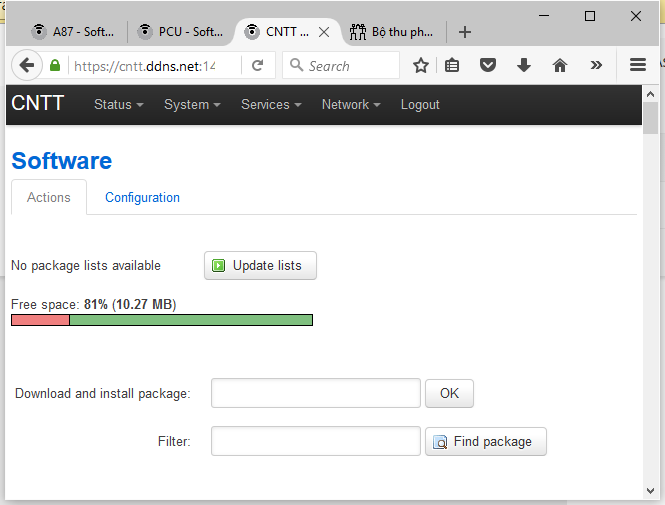

#5 Cập nhật DNS động và remote từ bên ngoài với OpenWrt (lưu ý tạo console)

#6 Gargoyle firmware cho TP-Link với GUI trực quan

#7 "Cứu hộ" khi TP-Link thành cục gạch?

#8 Thêm chức năng Repeater cho TP-Link với Gargoyle firmware

#9 So sánh cách tạo Port Forwarding giữa TOTOLINK, TP-LINK với OpenWrt, Gargoyle

#10 Các loại Router Modem ADSL2+ không dây của TP-Link

#11 Cấu hình IPTV trên router TP-Link với firmware DD-WRT

#12 Lưu ý khi tinh chỉnh firmware Open-WRT trên TP-Link: Cài đặt IPTV và DDNS cho OpenWrt; Cài đặt IPTV cho Gargoyle; Upgrade Firmware; Port Forwarding cho OpenWRT; Chỉnh sửa DHCP cho OpenWrt; Firewall đơn giản cho Gargoyle.

#13 Các mẫu Outdoor CE TP-Link

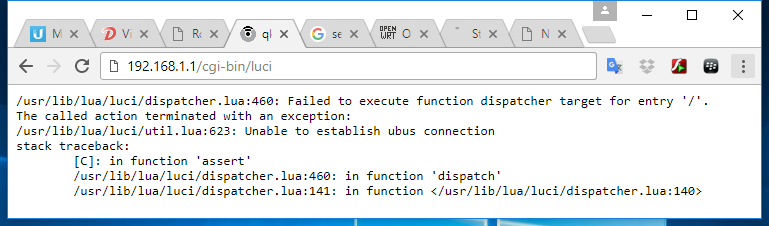

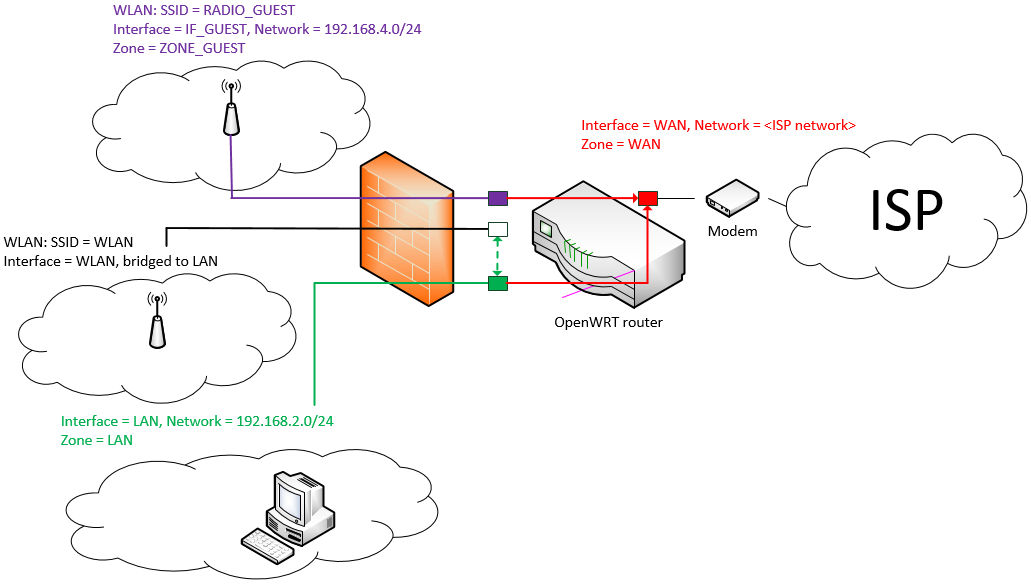

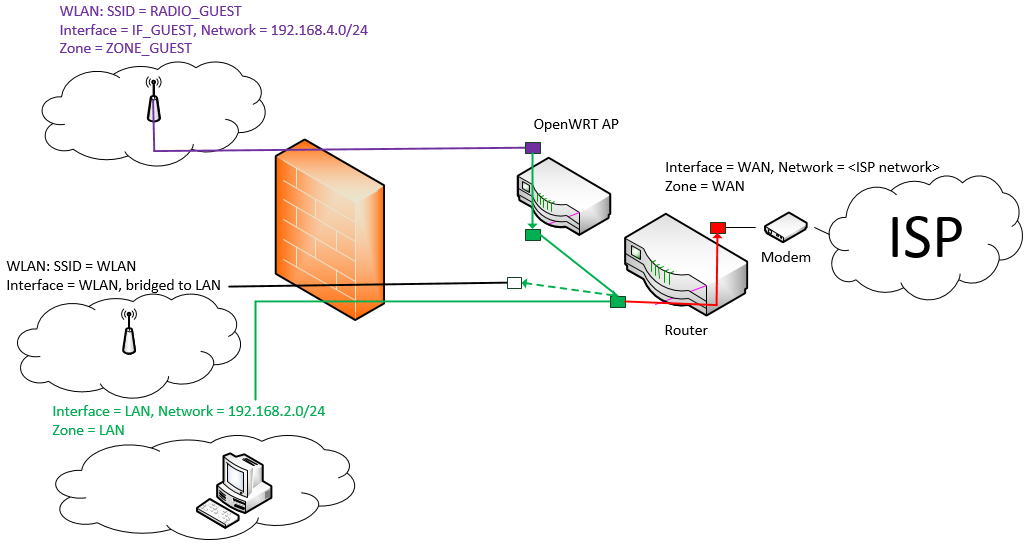

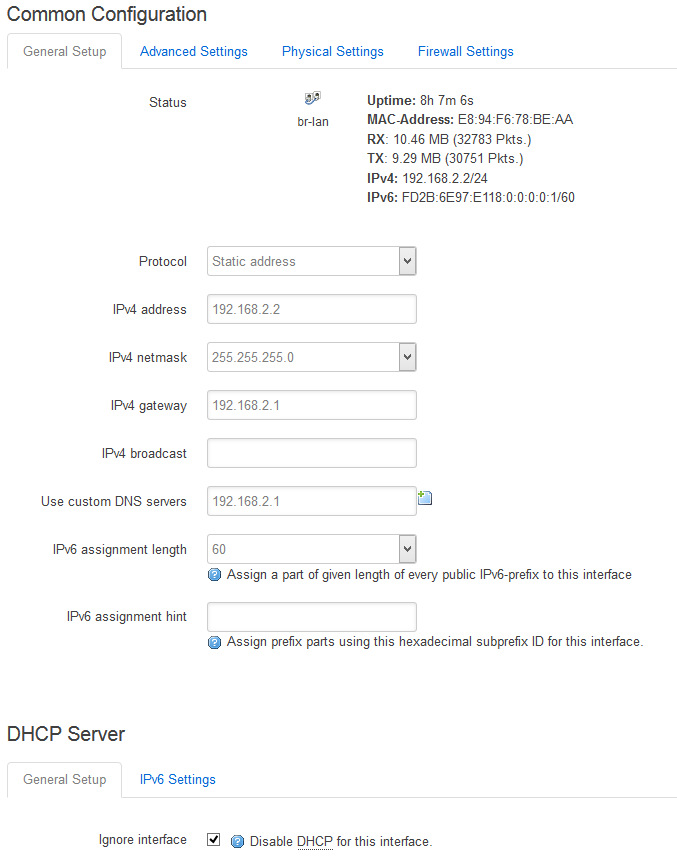

#14 Qui trình cài đặt firmware OpenWrt (sử dụng WinSCP và putty): Up firmware OpenWrt; Cấu hình network; Kết nối với ISP; Mở dịch vụ DDNS, DHCP; Thiết lập tường lửa (copy kiểu của Gargoyle?); Thiết lập wifi; Thiết lập SNMP.

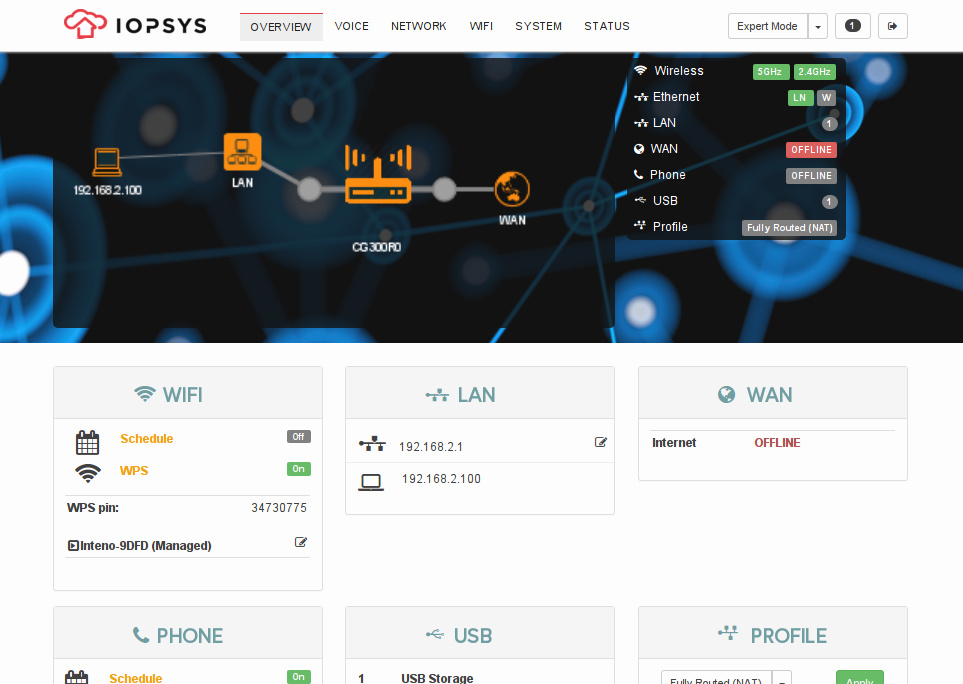

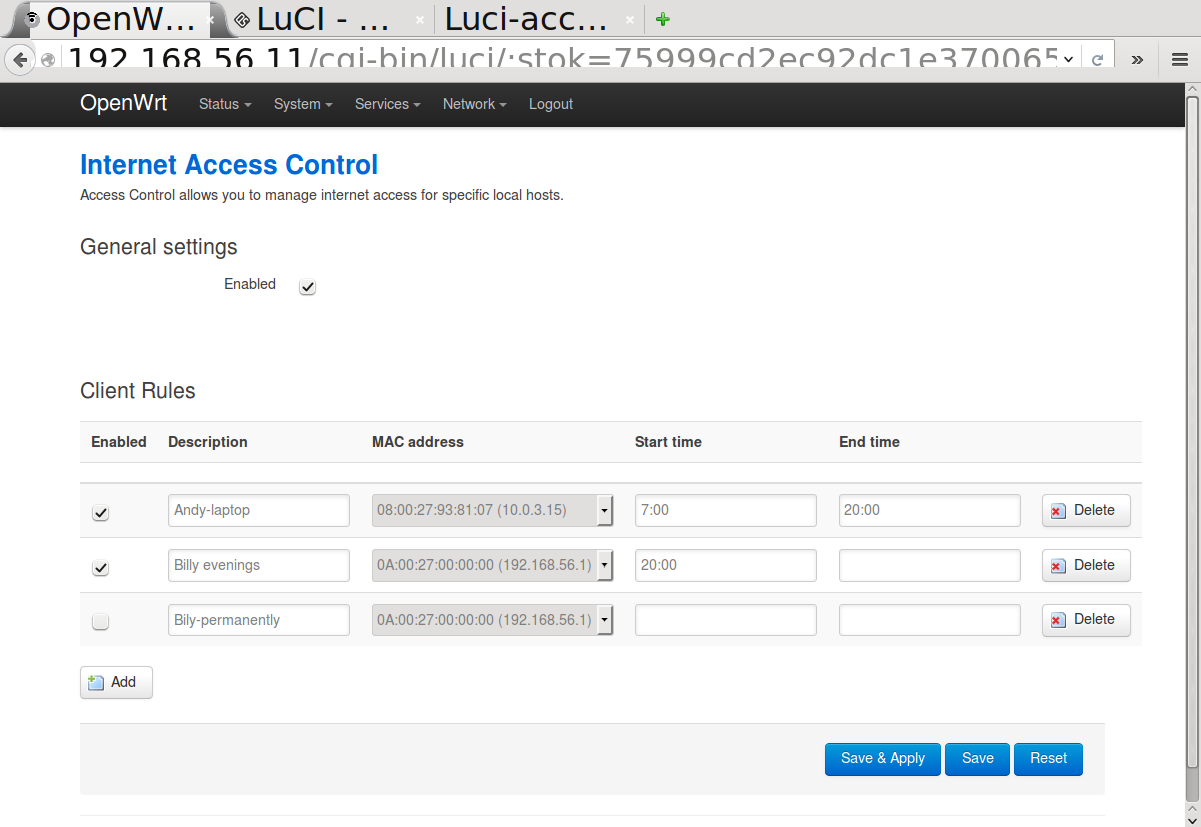

#15 Router với firmware Gargoyle đa chức năng

#16 Router với firmware OpenWrt đa chức năng (hướng dẫn từng bước trên GUI và command line - chưa hoàn chỉnh)

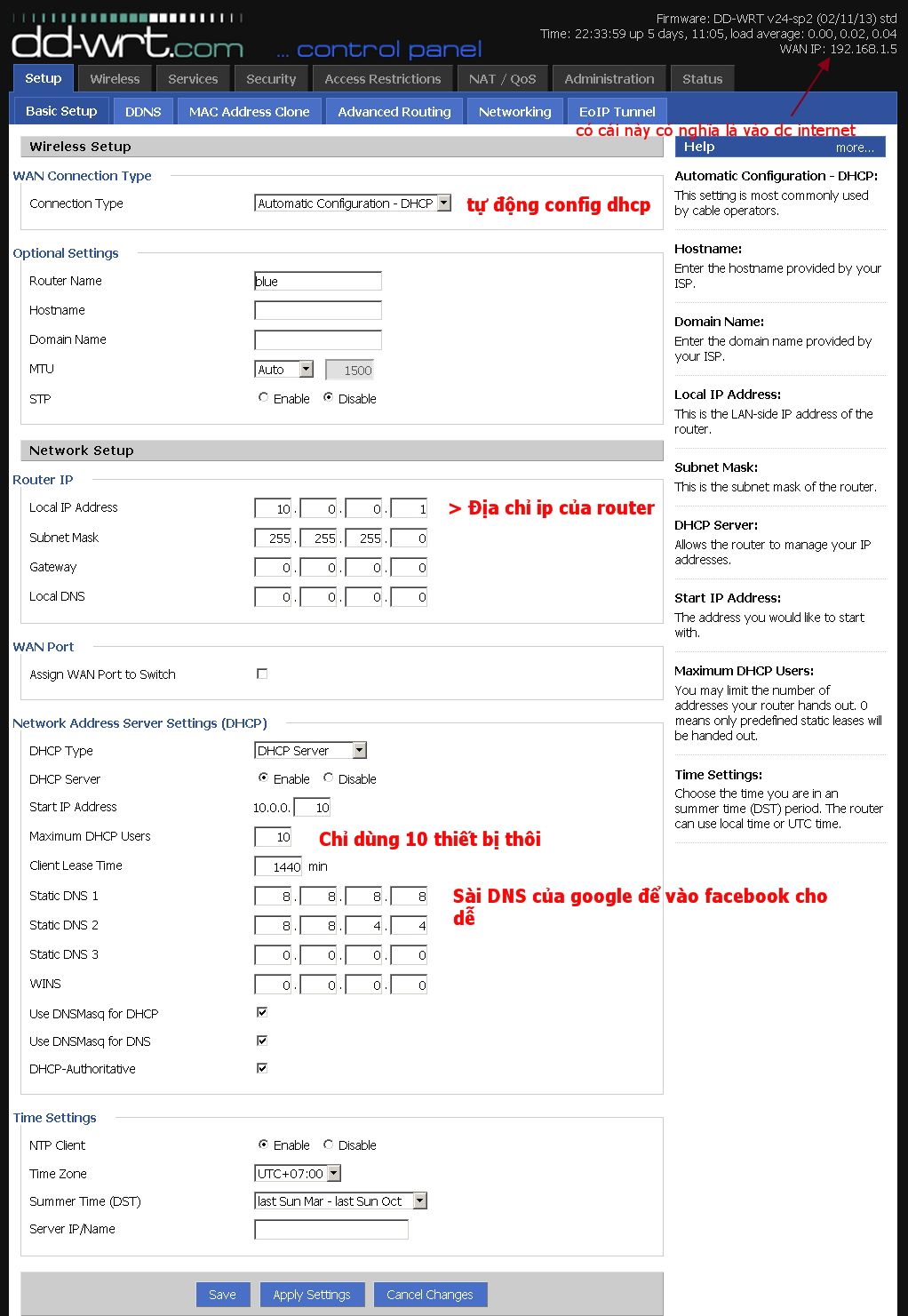

#17 Router với firmware DD-WRT đa chức năng (còn thiếu, cần bổ sung thêm)

#18 So sánh chức năng OpenWRT với Gargoyle qua dòng lệnh

#19 Hardware: Upgrade router TP-Link with Winbond FLASH chip, thêm plugin wifischedule, WiFi Survey.

#20 WDS (Wireless Distribution System) - kỹ thuật mới dùng để phát triển mạng WLAN

#21 WPS (Wifi Protected Setup) có nhiều cải tiến nhưng vẫn chưa đủ an toàn

#22 Wireless Ad-hoc network - điểm biên cuối cùng của thông tin không dây

#23 Sử dụng anten thu phát WiFi

#24 Một số điểm chú ý khi sử dụng open firmware cho Router WiFi

#25 OpenWrt ra phiên bản thử nghiệm có mã CHAOS CALMER

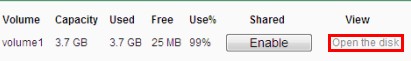

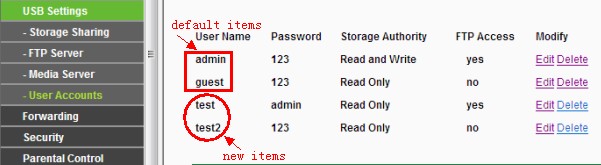

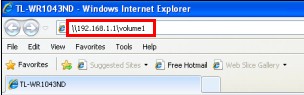

#26 Hướng dẫn cấu hình chia sẻ file cho router WiFi TP-Link TL-WR1043ND

#27 Tạo wifi hotspot với OpenWRT, Nodogsplash

#28 Xoá DHCP Leased trong OpenWrt, Gargoyle... và nhiều nữa

TỔNG QUAN VỀ SẢN PHẨM:

| TL-WR741ND | TL-WR841N | TL-WR941ND | TL-WR1043ND | |

| .jpg) |  |  | |

| Số cổng kết nối | 4 x RJ45 LAN 1 RJ45 WAN | 4 x RJ45 LAN 1 RJ45 WAN | 4 x RJ45 LAN 1 RJ45 WAN | 4 x RJ45 LAN 1 RJ45 WAN 1 USB |

| Tốc độ truyền dữ liệu | 10/100Mbps - 150Mbps | 10/100Mbps - 300Mbps | 10/100Mbps - 300Mbps | 1000Mbps - 300Mbps |

| Chuẩn giao tiếp | IEEE 802.11 b/g/n | IEEE 802.11 b/g/n | IEEE 802.11 b/g/n | IEEE 802.11 b/g/n |

| Giao thức bảo mật | WPA / SPI / WPA2 | WPA / SPI / WPA2 | WPA / SPI / WPA2 | WPA / SPI / WPA2 |

| Manegement | QoS | QoS | QoS | QoS |

| Nguồn | 9VDC - 0.6A | 9VDC - 0.6A | 9VDC - 0.85A | 12VDC - 1.5A |

| Antenna | 1*5dBi Detachable Omni Directional Antenna | 2*5dBi Fixed Omni Directional Antenna | 3*3dBi Detachable Omni Directional Antenna | 3*3dBi Detachable Omni Directional Antenna |

| Tần số | 2.4-2.4835GHz | 2.4-2.4835GHz | 2.4-2.4835GHz | 2.4-2.4835GHz |

| Kích thước (W x D x H) | 6.9 x 4.6 x 1.3 in. (174 x 118 x 33 mm) | 7.6 x 5.1 x 1.3 in. (192 x 130 x 33 mm) | 7.9 x 5.5 x 1.2 in. (200 x 140 x 28 mm) | 7.9 x 5.5 x 1.2 in. (200 x 140 x 28 mm) |

| CPU (Atheros) | AR7240@350MHz AR9331@400MHz | AR7241@400MHz AR9341@535MHz QCA9533@550MHz | AR9344@560MHz | AR8327@727MHz |

| Flash / RAM | 4MB / 32 MB | 4MB / 32 MB | 4MB / 32 MB | 8MB / 64 MB |

| TP-Link FW newest | V4.20 10/04/2014 | V9 08/07/2014 | V5 27/06/2014 | V2 13/06/2014 |

| OpenWRT FW 14.07 | WR740N v4 WR741ND v4 | WR841N v8,9 | WR941ND v2,3,4,6 | WR1043ND v1,2 |

| Gargoyle FW 1.7.1 | WR740N v1,3,4 WR741ND v1,2,4 | WR841N v8,9 WR841ND v1.5,3,5,7 | WR941ND v2,3,4,6 | WR1043ND v1,2 |

| DD-WRT FW r26426 | WR740N v1,2,3,4 WR741ND v1,4 | WR840N v1 WR841ND v3,5,7,8,9 | WR941ND v2,3,4 | WR1043ND v1,2 |

| X-WRT | WR740N v2.0,4.26 | WR841ND v7,8.2 | No | WR1043ND v2.1 |

| Emulators | WR740N v5 WR741ND v5 | WR841ND v10 | WR940N v3 WR941ND v6 | WR1043ND v3 |

| Giá tham khảo | 310,000 VND | 375,000 VND | 770,000 VND | 1,120,000 VND |

Amazon.com - 150 Mbps Wireless-N Router, detachable antenna, power supply unit, resource CD, Ethernet cable, and quick setup guide.

| Find the Best TP-LINK Router For You | |||||

| 300Mbps Wireless N | 150Mbps Wireless N | 3G/3.75G Wireless Router | ||||

| Fastest downloads and high performance Internet gaming | Faster speed and further range: Ideal for faster downloads and online gaming | Enhanced speed/range | Create a Wi-Fi hotspot anywhere you have 3G/3.75G coverage. | |||

TL-WR1043ND |  TL-WR941ND TL-WR940N | .jpg) TL-WR841ND TL-WR841N |  TL-WR741ND TL-WR740N |  TL-MR3420 TL-MR3220 | ||

| SPEED | Up to 300Mbps + Gigabit Ethernet | Up to 300Mbps | Up to 300Mbps | Up to 150Mbps | Up to 300Mbps / 150Mbps | |

| USE 3G/3.75G CONNECTION |  | |||||

| BASIC INTERNET (WEB SURFING, EMAIL, CHAT) |  |  |  |  |  | |

| WIRELESS PRINTING |  |  |  |  | ||

| MUSIC/AUDIO STREAMING |  |  |  |  |  | |

| INTERNET PHONE CALLS | Best | Best | Better | Good | Better / Good | |

| VIDEO STREAMING | Best | Best | Better | Good | Better / Good | |

| HOME MONITORING | Best | Better | Good | Good | Better / Good | |

| VIDEO CHAT | Best | Better | Good | Good | Better / Good | |

| ONLINE GAMING | Best | Better | Good | Good | Better / Good | |

So sánh: http://www.amazon.com/TP-LINK-TL-WR841ND-Wireless-Detachable-Antennas/dp/B0019EQ1RW

Trang Chính

Trang Chính Latest images

Latest images

Tường nhà

Tường nhà  Bài viết

Bài viết  Kết bạn

Kết bạn  Ngăn cấm

Ngăn cấm

098 376 5575

098 376 5575