Đối với kỷ nguyên công nghệ mới (cuộc cách mạng công nghệ 4.0) song song với cuộc phát triển này thì an ninh các thiết bị phải phải triển. Nếu không sẽ có nhiều tác động nghiêm trọng xảy ra. Trong bài báo khoa học này thì bảo mật đường truyền trong IoT sẽ được phân tích.

I. GIỚI THIỆU

Internet of things (IoT) đang nhanh chóng phát triển trong xã hội nơi mọi thứ được kết nối. Tuy nhiên, sự chuyển đổi sâu rộng này mới chỉ bắt đầu và theo dự đoán số lượng các thiết bị kết nối với nhau dự kiến sẽ tăng 21% trên mỗi năm và tăng thêm 18 tỷ thiết bị kết nối trong khoản thời gian 2016 đến 2022. IoT phát triển như một hệ sinh thái và các hệ thống các thết bị trong thành phần này có khả năng khác nhau nó có thể tạo ra nhau, điều khiển nhau. Công nghệ IoT cho phép điều khiển ở một khoảng cách rất xa các loại xe tải, xe lửa, máy bay, xe tự hành… Ngoài ra người ta còn dùng IoT giám sát, kiểm soát và điều hành những nơi công nghiệp quan trọng.

Môi trường Internet là một môi trường gắn kết lẫn nhau, nơi mọi người có thể đọc, bình luận, đăng tải thông tin… Tuy nhiên IoT trong một môi trường nguy hiểm, khi an ninh bảo mật chưa được hiểu đầy đủ ở người dân, doanh nghiệp và cấp chính phủ. Đặt nền tảng đầu tiên khi bảo vệ thông tin cá nhân, bí mật công ty, và các cơ sở hạ tầng quan trọng. Các nhà quản lý và hoạch định chính sách IoT cần có chính sách tốt để bảo vệ sự riêng tư, bảo vệ an ninh quốc gia, kích thích tăng trưởng kinh tế, và giúp ích cho xã hội nói chung.[3]

IoT đã mang lại bộ mặt mới trong xã hội và đã giải quyết các vấn đề, chẳng hạn như an ninh, an toàn, và mạnh mẽ của các hệ thống máy tính trực tuyến. Thực sự trên thực tế và trong phim ảnh (ví dụ phim Fast & Furious 7, 8) … các kiểu tấn công, cách kiểm soát hệ thống và các ảnh hưởng của nó trong đời sống xã hội và an ninh quốc gia không còn xa vời nữa… mà nó đã và đang hiện thực hóa trong thế giới hiện tại. Tuy nhiên sự lợi ích của IoT đem lại rất nhiều sự phát triển của xã hội. Để tối ưu hóa và khai thác một cách đầy đủ IoT mang lại chúng ta phải hiểu IoT áp dụng trong ngành nghề gì và hiểu các mối đe dọa mới và giảm thiểu những tác hại không mong muốn.

Bài viết này thống kê các mô hình kết nối IoT và các phương pháp bảo mật đường truyền kết nối IoT với hệ thống mạng. Cụ thể, nó đề cập đến an ninh, an toàn và bảo mật trong toàn bộ chuỗi giá trị IoT, bao gồm các thiết bị, mạng, đám mây, cơ sở hạ tầng, ứng dụng và dịch vụ. Bài báo cũng xác định các thách thức và cách tiếp cận an ninh chính cần được thực hiện trong lĩnh vực IoT để chống chọi với các cuộc tấn công và thảo luận về sự bảo mật, sự riêng tư của IoT cần được giải quyết thông qua công nghệ, tiêu chuẩn hóa và các quy định.

Hình 1 : Sự tăng trưởng của IoT

Hình trên cho thấy diễn biến phát triển và tăng trưởng IoT, sẽ rất gần với việc thực hiện các môi trường thông minh vào năm 2020 [4]. Trong tương lai gần, các dịch vụ lưu trữ và truyền thông sẽ được phổ biến rộng rãi: mọi người, máy móc, đồ vật thông minh, không gian xung quanh và các thiết bị kết nối với cảm biến không dây/có dây, thiết bị M2M, các thẻ RFID để chứng thực ID. Sự phát triển IoT sẽ tạo ra một nguồn lực phân cấp kết nối với nhau bằng một mạng lưới năng động [5].

Trong IoT, ngôn ngữ giao tiếp sẽ dựa trên các giao thức tương tác, hoạt động trong các môi trường không đồng nhất và các nền tảng [6]. IoT trong bối cảnh này là một thuật ngữ chung chung (rất khó việt hóa thuật ngữ này, một số tài liệu dịch là Internet vạn vật)và tất cả các đối tượng có thể đóng vai trò tích cực trong việc kết nối với Internet bằng cách tạo ra môi trường thông minh, nơi mà vai trò của Internet đã thay đổi [7].

Mục đích của bài viết này là trình bày khái quát dễ hiểu nhất về các qui trình kết nối các kiểu nối kết giữa các thiết bị IoT với nhau và nguy cơ tiềm ẩn mất an toàn bảo mật trên đường truyền. Bố cục của bài báo cấu trúc như sau: phần 1 giới thiệu; trong phần 2 các mô hình kết nối IoT; phần 3 sẽ cung cấp các vấn đề bảo mật đường truyền trong IoT; phần 4 về sự an toàn và các mối quan ngại về IoT; phần cuối là kết luận.

2. CÁC MÔ HÌNH KẾT NỐI IOT

2.1 Kết nối thiết bị và thiết bị

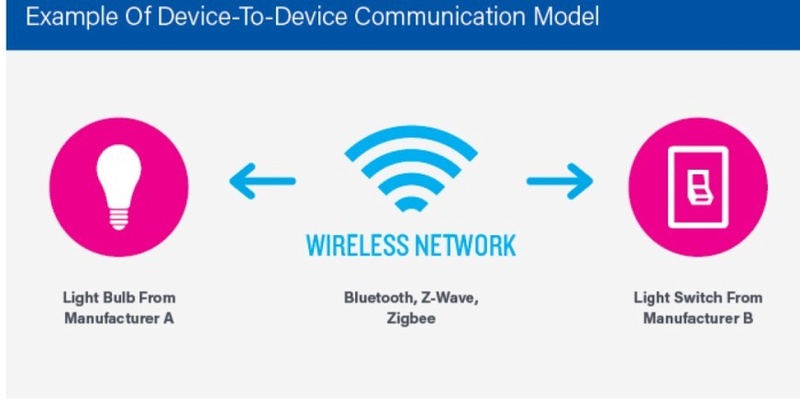

Hình 2 Kết nối thiết bị với thiết bị

Mô hình liên lạc thiết bị đến thiết bị đại diện cho hai hoặc nhiều thiết bị kết nối và giao tiếp trực tiếp với nhau thông qua một máy chủ ứng dụng trung gian. Thông thường các thiết bị này giao tiếp với nhiều loại mạng, bao gồm mạng IP hoặc Internet., tuy nhiên, các thiết bị này sử dụng các giao thức như Bluetooth, ZWave hoặc ZigBee để thiết lập truyền thông trực tiếp.

Các thiết bị này cho các mạng thiết bị cho phép các thiết bị được gắn vào một giao thức truyền thông cụ thể để giao tiếp và trao đổi thông điệp để hoạt động các chức năng. Mô hình truyền thông này thường được sử dụng trong các ứng dụng như các hệ thống tự động hóa nhà thông minh (smart home), thường sử dụng truyền các gói dữ liệu thông tin nhỏ giữa các thiết bị có yêu cầu tốc độ dữ liệu tương đối thấp. Các thiết bị IoT ở nhà thông minh như bóng đèn, thiết bị chuyển mạch ánh sáng, cảm biến nhiệt độ và ổ khóa thông minh… thường gửi một lượng nhỏ thông tin cho nhau (ví dụ: thông báo trạng thái khóa cửa hoặc bật/tắt công tắc, thay đổi cường độ ánh sáng) trong những kịch bản tự động hóa tại nhà thông minh. Những thiết bị này phải đồng bộ hóa với nhau (hiện nay các thiết bị những nhà sản xuất khác nhau, họ sản xuất theo những chuẩn giao tiếp khác nhau) ảnh hưởng rất lớn đến người sử dụng và sự phát triển IoT trong tương lai khi người dùng quá phụ thuộc vào một nhà sản xuất nào đó. Điều này thường có nghĩa là các giao thức truyền thông giữa thiết bị với thiết bị không tương thích, buộc người dùng phải lựa chọn một mô hình sử dụng IoT với các thiết bị sử dụng một giao thức chung. Ví dụ, các thiết bị sử dụng giao thức Z-Wave không tương thích trực tiếp với các thiết bị ZigBee. Mặc dù những sự không tương thích này giới hạn sự lựa chọn của người sử dụng đối với các thiết bị trong một giao thức đặc biệt. Mô hình hóa và thống nhất các chuẩn giúp người sử dụng có lợi từ việc biết rằng các sản phẩm cụ thể có xu hướng giao tiếp kết nối tốt hơn.

2.2 Kết nối thiết bị với đám mây

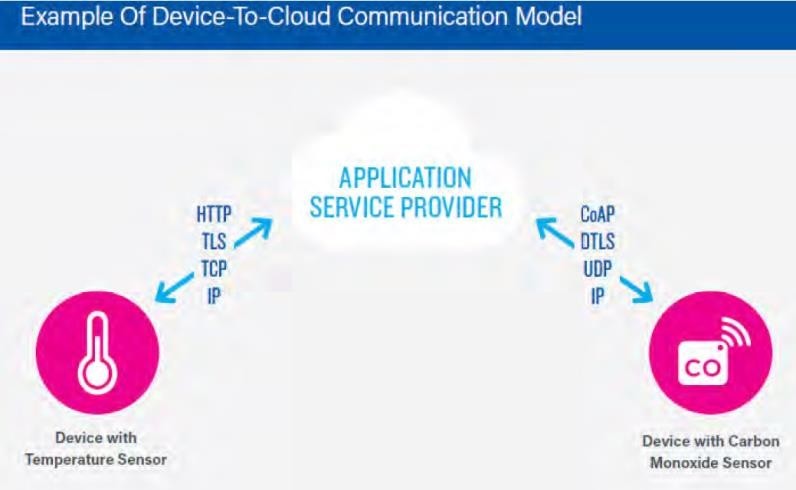

Hình 3: Kết nối thiết bị với đám mây

Trong mô hình thiết bị liên lạc đám mây, thiết bị IoT kết nối trực tiếp với một dịch vụ Internet đám mây như một nhà cung cấp dịch vụ ứng dụng để trao đổi dữ liệu và điều khiển lưu lượng truy cập. Cách tiếp cận này thường tận dụng các cơ chế truyền thông hiện có như kết nối bằng dây (Ethernet) hoặc Wi-Fi để thiết lập kết nối giữa thiết bị và mạng IP, kết nối với dịch vụ đám mây. Mô hình truyền thông này được sử dụng bởi một số thiết bị IoT phổ biến của người tiêu dùng như bộ điều khiển nhiệt thông minh và tivi thông minh... Trong trường hợp hệ thống kiểm soát nhiệt độ thông minh, thiết bị truyền dữ liệu tới một cơ sở dữ liệu điện toán đám mây, nơi dữ liệu có thể được sử dụng để phân tích mức tiêu thụ năng lượng của một căn họ hay một tòa nhà. Hơn nữa, kết nối đám mây này cho phép người dùng truy cập từ xa vào bộ điều nhiệt bằng giao diện điện thoại thông minh hoặc Web và cũng hỗ trợ cập nhật phần mềm cho bộ điều chỉnh nhiệt. Quá trình tương tự tồn tại trong công nghệ Truyền hình thông minh, Ở đây tivi sử dụng kết nối Internet để truyền tải thông tin người dùng thường xuyên tìm kiếm và thích xem kênh truyền hình nào đến nhà cung cấp truyền hình để phân tích và để cho phép các tính năng tương tác của tivi. Trong những trường hợp này, thiết bị tới mô hình đám mây làm tăng giá trị cho người dùng cuối bằng cách mở rộng khả năng của thiết bị vượt quá các tính năng gốc sẵn có của nó. Tuy nhiên, những khó khăn về chức năng có thể nảy sinh khi chúng ta tích hợp các thiết bị do các nhà sản xuất khác nhau. Thông thường, thiết bị và dịch vụ đám mây là từ cùng một nhà cung cấp.

2.3 Mô hình thiết bị đến Gateway

Hình 4: Mô hình thiết bị đến Gateway

Trong mô hình thiết bị tới gateway hoặc thiết bị tới lớp ứng dụng gateway (application layer gateway ALG), thiết bị IoT kết nối thông qua dịch vụ ALG như một kênh để tiếp cận dịch vụ đám mây. Điều này có nghĩa là có một phần mềm ứng dụng hoạt động trên một thiết bị cổng nội bộ, hoạt động như một proxy giữa thiết bị và dịch vụ đám mây và cung cấp tính bảo mật và các chức năng khác như dữ liệu hoặc dịch chuyển giao thức. Một số hình thức của mô hình này được tìm thấy trong các thiết bị tiêu dùng. Trong nhiều trường hợp, thiết bị cổng nội bộ là điện thoại thông minh đang chạy ứng dụng để giao tiếp với thiết bị và chuyển dữ liệu tới dịch vụ đám mây. Đây thường là mô hình được sử dụng trong các mặt hàng tiêu dùng phổ biến như máy theo dõi sức khoẻ cá nhân. Các thiết bị này không có khả năng kết nối trực tiếp với dịch vụ đám mây. Do đó, họ thường dựa vào phần mềm ứng dụng điện thoại thông minh để phục vụ như một cổng trung gian để kết nối thiết bị với đám mây.

Các thiết bị này hoạt động như một cổng nội bộ giữa các thiết bị IoT và với một dịch vụ đám mây, nhưng chúng cũng có thể làm cầu nối giữa các chức năng liên lạc giữa các thiết bị Các mô hình truyền thông này được sử dụng trong các tình huống mà các đối tượng thông minh yêu cầu khả năng tương tác với các thiết bị không sử dụng nền tảng IP. Đôi khi cách tiếp cận này được thực hiện để tích hợp các thiết bị với địa chỉ IPv6, điều đó có nghĩa là một gateway là cầu nối cho các thiết bị và dịch vụ chỉ có địa chỉ IPv4 và từ đó kết nối với các thiết bị khác với các giao thức khác nhau. Kết nối mô hình này thường được sử dụng để tích hợp các thiết bị thông minh mới vào một hệ thống kế thừa với các thiết bị không tương thích với nhau. Điểm yếu của cách tiếp cận này là sự phát triển cần thiết của phần mềm và hệ thống cổng ứng dụng làm tăng tính phức tạp và chi phí cho toàn bộ hệ thống.

2.4 Mô hình chia sẻ dữ liệu phụ trợ (backend)

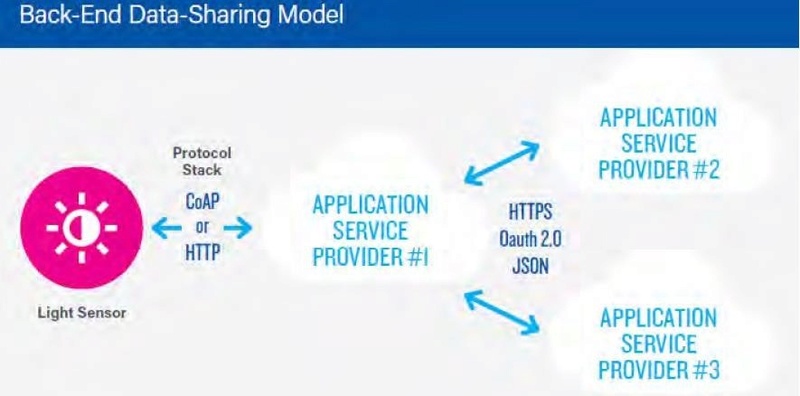

Hình 5 : Mô hình chia sẻ dữ liệu phụ trợ

Mô hình chia sẻ dữ liệu phụ trợ đề cập đến kiến trúc truyền thông cho phép người dùng nhập/xuất và phân tích dữ liệu đối tượng thông minh từ dịch vụ đám mây kết hợp với dữ liệu từ các nguồn khác. Kiến trúc này hỗ trợ mong muốn của người dùng về việc cấp quyền truy cập vào dữ liệu đơn (như cảm biến) đã tải lên cho các bên thứ ba. Cách tiếp cận này là mở rộng mô hình kết nối những thiết bị đơn lẽ với đám mây, có thể dẫn đến các silo dữ liệu (data silos), nơi các thiết bị IoT chỉ tải dữ liệu lên duy nhất một nhà cung cấp dịch vụ ứng dụng. Một kiến trúc chia sẻ phụ trợ cho phép thu thập dữ liệu và thu thập dữ liệu từ các nguồn dữ liệu IoT độc lập. Ví dụ, một người dùng doanh nghiệp phụ trách khu phức hợp văn phòng sẽ quan tâm đến việc hợp nhất và phân tích mức tiêu thụ năng lượng và các dữ liệu tiện ích được sản xuất bởi tất cả các cảm biến IoT và các hệ thống tiện ích Internet tại cơ sở. Thông thường trong một thiết bị duy nhất để mô hình đám mây, dữ liệu mỗi cảm biến IoT hoặc hệ thống sản xuất nằm trong một silos dữ liệu độc lập. Kiến trúc chia sẻ dữ liệu kết thúc hiệu quả sẽ cho phép công ty dễ dàng truy cập và phân tích dữ liệu trong đám mây được tạo ra bởi toàn bộ các thiết bị trong tòa nhà. Ngoài ra, loại kiến trúc này tạo điều kiện cho nhu cầu di chuyển dữ liệu. Các cấu trúc chia sẻ dữ liệu phụ trợ hiệu quả cho phép người dùng di chuyển dữ liệu của họ khi họ chuyển đổi giữa các dịch vụ IoT, phá vỡ các rào cản dữ liệu truyền thống. Mô hình chia sẻ dữ liệu phụ trợ cho thấy một dịch vụ đám mây liên kết cần phải có các giao diện lập trình ứng dụng đám mây (API) để đạt được khả năng tương tác của dữ liệu thiết bị thông minh được lưu trữ trong đám mây.

2.5 IPv6 và IoT

Mặc dù không có một số lượng cụ thể của thiết bị IoT sẽ tồn tại vào năm 2025, các chuyên gia được coi là 100 tỷ. Các chuyên gia dự đoán đến năm 2025 các thiết bị IoT sẽ đạt 100 tỷ. Khi IoT tiếp tục phát triển, các thiết bị đòi hỏi phải kết nối Internet và các thiết bị khác mà không dựa vào dãi địa chỉ IPv4, đây là những giao thức mà hầu hết các dịch vụ Internet sử dụng ngày nay. Họ sẽ cần một công nghệ mới hơn cho phép các thiết bị IoT tăng theo cấp số nhân này được kết nối với nhau. IPv6, viết tắt tiếng Anh: "Internet Protocol version 6", là "Giao thức liên mạng thế hệ 6", một phiên bản của giao thức liên mạng (IP) nhằm mục đích nâng cấp giao thức liên mạng phiên bản 4 (IPv4) hiện đang truyền dẫn cho hầu hết[10] lưu lượng truy cập Internet nhưng đã hết địa chỉ. IPv6 cho phép tăng lên đến 2128 địa chỉ, một sự gia tăng khổng lồ so với 232 (khoảng 4.3 tỷ) địa chỉ của IPv4.

Hiện tại 28% những thiết bị với IPv6 ở Đức được sử dụng để truy kiếm tại Google, nhiều nhất là ở Hoa Kỳ với 32%.[11] (tháng 5 năm 2017) . Con số này đại diện cho khoảng 340 nghìn tỷ địa chỉ, đáp ứng nhu cầu của khoảng 100 tỷ thiết bị IoT đi vào hoạt động trong tương lai gần. Những thách thức chính đối với các nhà phát triển IoT là IPv6 không tương thích với IPv4 và phần mềm trong những máy tính nhúng đã tích hợp sẵn trong các thiết bị IoT chỉ hiểu và kết nối địa chỉ IPv4. Nhiều chuyên gia tin rằng, tuy nhiên, IPv6 là lựa chọn kết nối tốt nhất và sẽ cho phép IoT đạt được tiềm năng của nó.

3. CÁC VẤN ĐỀ BẢO MẬT ĐƯỜNG TRUYỀN TRONG IOT

Khả năng linh động và sự kết nối tự động dễ dàng giữa IoT và thiết bị là một lợi thế rất lớn khi các thiết bị bắt tay với nhau, nhưng cũng đồng thời là nguy cơ tiềm ẩn cho hacker tấn công.

Trong phần này, chúng tôi sẽ đánh giá tính bảo mật của một số công nghệ IoT phổ biến sử dụng để giao tiếp kết nối. Với mục đích đánh giá này, chúng tôi giả định rằng kẻ tấn công nằm trong phạm vi của truyền dẫn không dây của thiết bị và có thể tương tác với nó. Những cuộc tấn công này có thể đạt được từ bên ngoài tòa nhà, ví dụ như : trong một bãi đậu xe, với một ăng-ten. Một số các cuộc tấn công yêu cầu kẻ tấn công truy cập cùng một mạng không dây nội bộ. Tất cả các công nghệ sau được đề cập có khả năng gây nhiễu radio, cho phép kẻ tấn công làm gián đoạn kết nối với thiết bị. Để hiểu điều này chúng ta hãy xét xem các kiểu kết nối các thiết bị IoT và những ưu khuyết điểm của chúng.

3.1 Mạng Wi-Fi (802.11)

Hiện nay (2017) các kết nối các thiết bị IoT trong smart home bằng kết nối Wi-Fi Truy cập vào mạng Wi-Fi của nhà thông minh cho phép kẻ tấn công thực hiện các cuộc tấn công đối với bất kỳ thiết bị kết nối nào. Cách cài đặt mật khẩu dễ nhất Wi-Fi dạng WEP (Wired Equivalent Privacy) được coi là không an toàn và khuyến cáo không nên sử dụng. Mặc dù mật mã được bảo vệ Wi-Fi Protected Access II (WPA2) WPA2 được sử dụng rộng rãi nhưng kẻ tấn công dùng brute-force để tấn công mật khẩu yếu , dò mật khẩu bằng từ điển. Một số các thiết bị dùng IoT các nhà sản xuất không cho phép thay đổi mật khẩu Wifi hầu hết các hacker dùng brute-force để tấn công. Một số nhà cung cấp sử dụng nút (WPS), nhưng cũng không cải thiện gì hơn. Một số nhà thiết kế thực hiện chế độ bảo mật cách ly người sử dụng với hệ thống Wi-Fi nội bộ (được kết nối các thiết bị với nhau), nhưng lại bất tiện khi cài đặt và tự động hóa các router và định tuyến V-LAN chưa kể là những sung đột trong kết nối và các thiết bị IoT sẽ hoạt động bất ổn định. Ngoài ra kẻ tấn công có thể phát trùng lặp các kênh (có 12 kênh trong các thiết bị phát Wi-Fi) trong Wi-Fi với công xuất lớn thì các kết nối IoT trong nhà được vô hiệu hóa.

3.2 Giao thức Z-Wave

Bản thân giao thức Z-Wave được xem là an toàn. Tuy nhiên, các nhà nghiên cứu trước đây đã phát hiện ra những sai sót thực hiện tác động đến các nhà sản xuất cụ thể, cho phép họ kiểm soát hoàn toàn các thiết bị trong mạng Z-Wave. "Lỗ hổng này không phải là một lỗ hổng trong đặc tả giao thức Z-Wave, nhưng do một lỗi thực hiện trong việc vô hiệu hóa việc sử dụng khóa tạm thời sau khi trao đổi khóa mạng ban đầu trong quá trình đưa nút vào mạng", các tác giả của nghiên cứu cho biết Behrang Fouladi và Sahand Ghanoun. Các lỗi này triển khai tương tự có thể ảnh hưởng đến các nhà sản xuất thiết bị gia đình thông minh khác.

3.3 ZigBee

Tương tự, với Z-Wave, giao thức ZigBee được coi là an toàn từ phiên bản ZigBee PRO trở đi. Đã có một số mối quan tâm về bảo mật liên quan đến hỗ trợ trao đổi khoá Over-the-air (OTA) trong các cấu hình nhất định, được các nhà sản xuất sử dụng khi cung cấp các module lần đầu tiên. Các nhà nghiên cứu đã phát hiện ra rằng một số nhà sản xuất đã lạm dụng tính năng này. Một mối quan tâm về bảo mật nằm trong khoá mạng chia sẻ của giao thức. Bằng cách ăn cắp một trong các nút của mạng ZigBee, kẻ tấn công có thể lấy được bộ nhớ trong của nút và lấy khóa mạng này, cho phép họ truy cập vào mạng. Kịch bản như vậy có thể đặc biệt nguy hiểm đối với các cấu hình cơ bản được sử dụng cho các mạng gia đình có bộ cảm biến được triển khai bên ngoài ngôi nhà thông minh.

3.4 Kết nối dùng đường dây điện (Powerline)

Hai giao thức chính của tự động hóa nhà sử dụng Powerline là:

• X10 (cũng được hỗ trợ trên RF)

• Insteon (Một hybrid của RF và Powerline)

Một trong những mối quan tâm chính xung quanh các giao thức Powerline này là tín hiệu có thể dễ dàng xuyên qua các kết nối của dây điện ngoài phạm vi cho phép, Điểm yếu của kết nối này cho phép những người gần mạng, chẳng hạn như hàng xóm có thể dùng các thiết bị giống tương tự hay dùng một số trang thiết bị đặc biệt để trinh sát hay xâm nhập hệ thống. Để chống lại việc này, các giao thức này và các hệ thống dựa trên Powerline thường hỗ trợ mã hóa, nhưng trong thời điểm 2017 hiệu năng của các VXL củ các thiết bị này không cao nên mã hóa tương đối đơn giản.

3.5 Bluetooth năng lượng thấp

Bluetooth Low Energy, còn được gọi là Bluetooth Smart, thường được sử dụng cho các thiết bị gia đình thông minh không yêu cầu kết nối internet, chẳng hạn như khóa cửa hoặc bóng đèn. Người dùng thường có thể kiểm soát các thiết bị này bằng điện thoại di động và một ứng dụng chuyên dụng. Chuẩn Bluetooth thông minh khá linh hoạt và để lại không gian mở cho việc triển khai lỗi có thể cho phép kẻ tấn công điều khiển từ xa các thiết bị này. Ví dụ, gần đây, thiết bị Bluetooth LE là thiết bị đeo tay cho người tập thể thao đã được tấn công khi kết nối Bluetooth với điện thoại thông minh.

3.6 Các giao thức RF khác

Một số nhà cung cấp đã triển khai giao thức phát sóng riêng cho các thiết bị của họ. Điển hình những thiết bị nhận dạng cá nhân như RFID. Hay dùng xung nghẹt trong các thiết bị bấm chuông… Điều này có thể dẫn đến các giao thức dễ bị tấn công tương tự như các tiêu chuẩn đã được mô tả trước đây. Ví dụ, LightwaveRF được coi là dễ bị tấn công. Điểm yếu nhất của các giao thức kết nối này thông thường dùng sóng ngắn và sóng cực ngắn với công xuất thấp, những sóng này dễ bị nhiễu do môi trường, thiết bị phóng điện (đèn huỳnh quang, stacte…) máy bộ đàm trên taxi… nên sự ổn định kém.

4. SỰ AN TOÀN VÀ NHỮNG QUAN NGẠI ÁP DỤNG IOT

Dưới đây là một số phát hiện chính mà một phân tích của họ nêu lên những mối quan ngại về an ninh chính cho IoT. Trong nghiên cứu của Symantec, họ đã tìm ra các vấn đề như sau:

• Khoảng 19% của tất cả các ứng dụng di động được thử nghiệm được sử dụng để kiểm soát các thiết bị IoT đã không sử dụng các kết nối Secure Socket Layer (SSL) vào đám mây.

• Không có thiết bị phân tích nào cung cấp sự thẩm định lẫn nhau giữa máy khách và máy chủ.

• Một số thiết bị được cung cấp không thực thi và thường không có khả năng mật khẩu mạnh.

• Một số giao diện đám mây IoT không hỗ trợ xác thực hai yếu tố (2FA).

• Nhiều dịch vụ IoT không có biện pháp khóa, hoặc trì hoãn để bảo vệ tài khoản của người dùng chống lại các cuộc tấn công tổng thể.

• Một số thiết bị đã không thực hiện bảo vệ chống lại việc thu thập tài khoản và quét dữ liệu.

• Nhiều nền tảng đám mây IoT bao gồm các lỗ hổng ứng dụng web phổ biến.

• Symantec tìm thấy mười vấn đề bảo mật trong mười lăm cổng người dùng để kiểm soát thiết bị IoT mà không thực hiện bất kỳ kiểm tra. Sáu trong số đó là vấn đề nghiêm trọng, cho phép truy cập trái phép vào các hệ thống phụ trợ.

• Hầu hết các dịch vụ loT đã không cung cấp các bản cập nhật firmware có chữ ký số hoặc mã hóa.

Như trong kết luận của hãng Symantec ở trên, vẫn có nhiều thiết bị không sử dụng kết nối mã hoá hoặc xác thực đúng. Điều thiết yếu là các thiết bị gia đình thông minh, hoặc bất kỳ thiết bị IoT nào cho vấn đề đó, sử dụng xác thực lẫn nhau và mã hóa. Các thiết bị IoT thông thường nhỏ gọn nên có ít bộ nhớ hơn và các VXL chậm hơn, vì vậy chúng có thể không thể sử dụng cùng một phương pháp mã hoá như một máy tính truyền thống, nhưng đó không phải là lý do cho việc thiếu mã hóa mạnh. Có các phương pháp mật mã hiệu quả được thiết kế cho các thiết bị nhỏ, chẳng hạn như mật mã hóa đường cong Elliptic (ECC), có thể được sử dụng. Được chạy trên một thiết bị thông minh đầu vào, có thể là firmware hoặc ứng dụng trên hệ điều hành nhúng được xác thực các kết nối tin tưởng.

Bảo vệ code trong các thiết bị IoT và khởi tạo các xác thực đáng tin cậy khi hacker xâm nhập hoặc thay đổi code (thông thường các hệ điều hành nhúng vào sản phẩm được phát triển từ mã nguồn mở). Nhà cung cấp các thiết bị IoT nên cung cấp một cách đơn giản và tự động để người dùng cập nhật thiết bị và lưu trữ code của họ để đảm bảo rằng các vấn đề bảo mật thông thường có thể được sửa chữa nhanh chóng và hiệu quả. Các thiết bị IoT chỉ chấp nhận phần mềm đã kiểm định và xác thực (như hệ thống xác thực các sản phẩm phần mềm trong kho “Apple Store” của hãng Apple). Khi có thể, các tính năng phân tích an toàn phải được cung cấp trong chiến lược quản lý tổng thể thiết bị. Các giao diện điều khiển đám mây là một điểm yếu của nhiều IoT. Người dùng không nên buộc phải sử dụng các thiết lập đám mây nếu tất cả họ muốn làm là thực hiện các tác vụ cơ bản như bật/tắt đèn trong nhà. Các nhà cung cấp cần cho phép sử dụng các mật khẩu mạnh, phức tạp. Hạn chế sự xác thực đối với mã PIN bốn chữ số đơn giản không đủ để bảo vệ thiết bị, đặc biệt nếu vấn đề này được kết hợp với sự thiếu cơ chế bảo vệ brute-force. Ngay cả khi mật khẩu mạnh được sử dụng, chúng tôi thấy rằng các lỗ hổng ứng dụng web phổ biến, chẳng hạn như SQL injection hoặc dùng tập tin điều khiển từ xa thường có trong các cổng kiểm soát trên đám mây (Ví dụ như các sản phẩm của VTB hay Xiaomi). Các nhà cung cấp cần đảm bảo rằng các dịch vụ của họ không dễ bị tấn công bởi 10 ứng dụng quét lỗ hổng hàng đầu của OWASP. Đối với các thiết bị IoT như báo động khói, cũng rất quan trọng là nhà cung cấp đã xem xét điều gì xảy ra khi có cúp điện hoặc mạng bị nghẽn. Liệu người dùng có được thông báo các thiết bị này có sẳn sàng hoạt động không, nếu ít được quan tâm bảo trì thường xuyên?

Trong tương lai gần, rất nhiều người có thể có nhiều thiết bị IoT kết nối với mạng gia đình của họ. Điều này sẽ dẫn đến các thiết bị thông minh không được thiết kế và qui hoạch khoa học sẽ dẫn đến sự hoạt động không được chuẩn mực, các lệnh điều khiển phải tách biệt theo qui trình nghiêm nhặt. Điều này đòi hỏi các nhà thiết phải hoạch định cấu trúc và tiêu chuẩn các thiết bị. Hiện tại một số công xưởng hoặc nhà thông minh các thiết bị điều khiển từ xa bằng hồng ngoại hay RF có thể tắt/bật lẫn nhau. Trong ngôi nhà bạn cũng vậy, điều khiển tivi bạn có thể bật tắt tivi hàng xóm (nếu cùng hãng sản xuất và cùng model). Trong các thiết bị IoT điều này bắt buộc không thể xảy ra.

Đã có sẵn các ứng dụng cho phép bạn thực hiện khắc phục điều này. Để thực hiện các hành động, ứng dụng cần được ủy quyền truy cập vào các thiết bị thông minh. Nhưng các hacker có thể tấn công những trung tâm với nhưng cuộc tấn công như DDOS hoặc tấn công “leo thang” chẳng hạn. Và đó là điều khủng kiếp khi áp dụng IoT như trong kịch bản film “Fast & Furious 8”.

5. KẾT LUẬN

Từ việc quan sát và dự báo quá trình tiến hóa của internet, Việt Nam có thể chớp lấy cơ hội của Internet of Everything và cần xây dựng vững chắc nền tảng cơ sở từ Internet of Things (IoT). Khi các tổ chức, cơ sở hạ tầng và dịch vụ ngày càng liên kết chặt chẽ với nhau thì thiệt hại và tác động của các cuộc tấn công mạng ngày càng nghiêm trọng trên quy mô lớn hơn. Các tổ chức muốn tận dụng IoT không thể tiếp cận an ninh như một giải pháp đến sau mà phải là nền tảng trong chiến lược IoT của họ. Do đó, các tổ chức cần phải có tầm nhìn trên toàn bộ hệ thống mạng và bám vào thông tin an ninh toàn cầu để đưa ra quyết định tốt hơn trong khi đảm bảo được khả năng có thể ngăn chặn và khắc phục các mối đe dọa trước, trong và sau các cuộc tấn công. Điều này có thể xảy ra khi nhúng các tính năng bảo mật vào từng sản phẩm trên toàn bộ cơ sở hạ tầng CNTT, từ các cảm biến tới các mạng lưới cho tới dữ liệu./

TÀI LIỆU THAM KHẢO :

[2] Gartner, Forecast: loT Security, Worldwide, 2016, available at: https://www.gartner.com/doc/3277832/forecast-iot-security-worldwide-

[3] Edelman, Technology and Trust, available at: http://www.edelman.com/p/6-a-m/technology-and-trust

[4] S. Misra et al., Security Challenges and Approaches in Internet of Things. Springer Briefs in Electrical and Computer Engineering, 2016.

[5] Suwimon Vongsingthong and Sucha Smanchat. A Review of Data Management in Internet of Things. KKURes. J. 2015

[6] http://cdn2.hubspot.net/hubfs/552232/Downloads/Partner_program/Smart_Environment s_Flyer.pdf?t=1458917278396

[7] http://docplayer.net/1073234-Internet-of-things-converging-technologies-for-smart- environmentsand-integrated-ecosystems.html

[8] Jayavardhana Gubbia, Rajkumar Buyyab, Slaven Marusic, Marimuthu Palaniswami. Internet of Things (IoT): A vision, architectural elements, and future directions. Future Generation Computer Systems 29 (2013) 1645-1660.

[9] https://dupress.deloitte.com/dup-us-en/focus/internet-of-things/iot-commercial-real- estate-intelligentbuilding-systems.html

[10] http://www.itwire.com/business-it-news/networking/46689-ipv6-traffic-volumes-goingbackwards

[11] Google per country IPv6 Adoption.

Trang Chính

Trang Chính Latest images

Latest images

Tường nhà

Tường nhà  Bài viết

Bài viết  Kết bạn

Kết bạn  Ngăn cấm

Ngăn cấm

098 376 5575

098 376 5575