Bảo mật wlan bằng radius server trên CiscoMạng LAN không dây viết tắt là WLAN (Wireless Local Area Network), là một mạng dùng để kết nối hai hay nhiều máy tính với nhau mà không sử dụng dây dẫn. WLAN dùng công nghệ trải phổ, sử dụng sóng vô tuyến cho phép truyền thông giữa các thiết bị trong một vùng nào đó.

Công nghệ WLAN lần đầu tiên xuất hiện vào

cuối năm 1990.Năm 1992, những nhà sản xuất bắt đầu bán những sản phẩm WLAN sử dụng băng tần 2.4Ghz

Năm 1997, Institute of Electrical and Electronics Engineers (IEEE) đã phê chuẩn sự ra đời của chuẩn 802.11.

Năm 1999, IEEE thông qua hai sự bổ sung cho chuẩn 802.11 là các chuẩn 802.11a và 802.11b

Năm 2003, IEEE công bố thêm một sự cải tiến là chuẩn 802.11g mà có thể truyền nhận thông tin ở cả hai dãy tần 2.4Ghz và 5Ghz và có thể nâng tốc độ truyền dữ liệu lên đến 54Mbps.

1.1.2 Ưu điểm của WLAN

- Sự tiện lợi

- Khả năng di động

- Hiệu quả

- Triển khai

- Khả năng mở rộng

1.1.3 Nhược điểm của WLAN

- Bảo mật

- Phạm vi

- Độ tin cậy

- Tốc độ

1.2 CÁC CHUẨN THÔNG DỤNG CỦA WLANHiện nay tiêu chuẩn chính cho Wireless là một họ giao thức truyền tin qua mạng không dây IEEE 802.11. Do việc nghiên cứu và đưa ra ứng dụng rất gần nhau nên có một số giao thức đã thành chuẩn của thế giới, một số khác vẫn còn đang tranh cãi và một số còn đang dự thảo. Một số chuẩn thông dụng như: 802.11b (cải tiến từ 802.11), 802.11a, 802.11g, 802.11n.

1.2.1 Chuẩn IEEE 802.11bBảng 1.1 Một số thông số kỹ thuật của chuẩn IEEE 802.11b

Release Date | Op. Frequency | Data Rate (Typ) | Data Rate (Max) | Range (Indoor) |

| October 1999 | 2.4 GHz | 4.5 Mbit/s | 11 Mbit/s | ~35 m |

1.2.2 Chuẩn IEEE 802.11aBảng 1.2 Một số thông số kỹ thuật của chuẩn IEEE 802.11a

Release Date | Op. Frequency | Data Rate (Typ) | Data Rate (Max) | Range (Indoor) |

| October 1999 | 5 GHz | 23 Mbit/s | 54 Mbit/s | ~35 m |

1.2.3 IEEE 802.11gBảng 1.3 Một số thông số kỹ thuật của chuẩn IEEE 802.11g

Release Date | Op. Frequency | Data Rate (Typ) | Data Rate (Max) | Range (Indoor) |

| June 2003 | 2.4 GHz | 23 Mbit/s | 54 Mbit/s | ~35 m |

1.2.4 Chuẩn IEEE 802.11nBảng 1.4 Một số thông số kỹ thuật của chuẩn IEEE 802.11n

Release Date | Op. Frequency | Data Rate (Typ) | Data Rate (Max) | Range (Indoor) |

| June 2009 (est.) | 5 GHz and/or 2.4 GHz | 74 Mbit/s | 300 Mbit/s (2 streams) | ~70 m |

Ngoài những chuẩn phổ biến được nêu ra ở trên thì cũng còn rất nhiều chuẩn IEEE 802.1x khác như: IEEE 802.1i, IEEE 802.1h, …

1.3 CẤU TRÚC VÀ CÁC MÔ HÌNH WLAN1.3.1 Cấu trúc cơ bản của WirelessLANCó 4 thành phần chính trong các loại mạng sử dụng chuẩn 802.11:

- Hệ thống phân phối (DS _ Distribution System)

- Điểm truy cập (Access Point)

- Tần liên lạc vô tuyến (Wireless Medium)

- Trạm (Stattions)

1.3.2 Các thiết bị hạ tầng mạng không dây

- Điểm truy cập: AP (Access Point)

Cung cấp cho các máy khách(client) một điểm truy cập vào mạng

"Nơi mà các máy tính dùng wireless có thể vào mạng nội bộ của công ty". AP là một thiết bị song công(Full duplex) có mức độ thông minh tương đương với một chuyển mạch Ethernet phức tạp (Switch).

- Các chế độ hoạt động của AP

AP có thể giao tiếp với các máy không dây, với mạng có dây truyền thống và với các AP khác. Có 3 Mode hoạt động chính của AP: Root mode, Bridge mode và Repeater mode.

- Các thiết bị máy khách trong WLAN

Là những thiết bị WLAN được các máy khách sử dụng để kết nối vào WLAN.

- Card PCI Wireless

- Card PCMCIA Wireless

- Card USB Wireless

1.3.2 Các mô hình WLANMạng 802.11 linh hoạt về thiết kế, gồm 3 mô hình mạng sau:

- Mô hình mạng độc lập (IBSSs) hay còn gọi là mạng Ad hoc.

- Mô hình mạng cơ sở (BSSs).

- Mô hình mạng mở rộng (ESSs).

i) Mô hình mạng AD HOC (Independent Basic Service Sets - IBSSs) ii) Mô hình mạng cơ sở (Basic service sets - BSSs) iii) Mô hình mạng mở rộng (Extended Service Set - ESSs)1.4 THỰC TRẠNG VỀ BẢO MẬT WLAN HIỆN NAYNếu con số thống kê đúng thì cứ 5 người dùng mạng không dây tại nhà có đến 4 người không kích hoạt bất kỳ chế độ bảo mật nào. Mặc định, các nhà sản xuất tắt chế độ bảo mật để cho việc thiết lập ban đầu được dễ dàng, khi sử dụng bạn phải mở lại. Tuy nhiên, chúng ta cần phải cẩn thận khi kích hoạt tính năng bảo mật, dưới đây là một số sai lầm thường gặp phải.

- Sai lầm 1. Không thay đổi mật khẩu của nhà sản xuất.

- Sai lầm 2. Không kích hoạt tính năng mã hóa.

- Sai lầm 3. Không kiểm tra chế độ bảo mật.

- Sai lầm 4. Quá tích cực với các thiết lập bảo mật mà không nhớ địa chỉ MAC của máy tính chúng ta.

- Sai lầm 5. Cho phép mọi người truy cập.

CHƯƠNG 2. CÁC HÌNH THỨC TẤN CÔNG WLANTheo rất nhiều tài liệu nghiên cứu, hiện tại để tấn công vào mạng WLAN thì các Attacker có thể sử dụng một trong những cách sau:

- Rogue Access Point

- De-authentication Flood Attack

- Fake Access Point

- Tấn công dựa trên sự cảm nhận lớp vật lý

- Disassociation Flood Attack

2.1 ROGUE ACCESS POINTi) Định nghĩaAccess Point giả mạo được dùng để mô tả những Access Point được tạo ra một cách vô tình hay cố ý làm ảnh hưởng đến hệ thống mạng hiện có.

Nó được dùng để chỉ các thiết bị hoạt động không dây trái phép mà không quan tâm đến mục đích sử dụng của chúng.ii) Phân loại

- Access Point được cấu hình không hoàn chỉnh

- Access Point giả mạo từ các mạng WLAN lân cận

- Access Point giả mạo do kẻ tấn công tạo ra

- Access Point giả mạo được thiết lập bởi chính nhân viên của công ty

2.2 TẤN CÔNG YÊU CẦU XÁC THỰC LẠI

- Kẻ tấn công xác định mục tiêu tấn công là các người dùng trong mạng wireless và các kết nối của họ (Access Point đến các kết nối của nó).

- Chèn các frame yêu cầu xác thực lại vào mạng WLAN bằng cách giả mạo địa chỉ MAC nguồn và đích lần lượt của Access Point và các người dùng.

- Người dùng wireless khi nhận được frame yêu cầu xác thực lại thì nghĩ rằng chúng do Access Point gửi đến.

- Sau khi ngắt được một người dùng ra khỏi dịch vụ không dây, kẻ tấn công tiếp tục thực hiện tương tự đối với các người dùng còn lại.

- Thông thường người dùng sẽ kết nối lại để phục hồi dịch vụ, nhưng kẻ tấn công đã nhanh chóng tiếp tục gửi các gói yêu cầu xác thực lại cho người dùng.

2.3 FAKE ACCESS POINTKẻ tấn công sử dụng công cụ có khả năng gửi các gói beacon với địa chỉ vật lý (MAC) giả mạo và SSID giả để tạo ra vô số Access Point giả lập. Điều này làm xáo trộn tất cả các phần mềm điều khiển card mạng không dây của người dùng.

2.4 TẤN CÔNG DỰA TRÊN SỰ CẢM NHẬN SÓNG MANG LỚP VẬT LÝTa có thể hiểu nôm na là: Kẻ tất công lợi dụng giao thức chống đụng độ CSMA/CA, tức là nó sẽ làm cho tất cả người dùng nghĩ rằng lúc nào trong mạng cũng có 1 máy tính đang truyền thông. Điều này làm cho các máy tính khác luôn luôn ở trạng thái chờ đợi kẻ tấn công ấy truyền dữ liệu xong dẫn đến tình trạng nghẽn trong mạng.

2.5 TẤN CÔNG NGẮT KẾT NỐI

- Kẻ tấn công xác định mục tiêu (wireless clients) và mối liên kết giữa AP với các clients.

- Kẻ tấn công gửi disassociation frame bằng cách giả mạo Source và Destination MAC đến AP và các client tương ứng.

- Client sẽ nhận các frame này và nghĩ rằng frame hủy kết nối đến từ AP. Đồng thời kẻ tấn công cũng gởi disassociation frame đến AP.

- Sau khi đã ngắt kết nối của một client, kẻ tấn công tiếp tục thực hiện tương tự với các client còn lại làm cho các client tự động ngắt kết nối với AP.

- Khi các clients bị ngắt kết nối sẽ thực hiện kết nối lại với AP ngay lập tức. Kẻ tấn công tiếp tục gởi disassociation frame đến AP và clients.

Có thể ta sẽ rất dễ nhầm lẫn giữa 2 kiểu tấn công : Disassociation flood attack và De-authentication Flood Attack.

- Giống nhau : Về hình thức tấn công, có thể cho rằng chúng giống nhau vì nó giống như một đại bác 2 nòng , vừa tấn công Access Point vừa tấn công Clients. Và quan trọng hơn hết, chúng "nả pháo" liên tục.

- Khác nhau:

- De-authentication Flood Attack: Yêu cầu cả AP và client gởi lại frame xác thực failed.

- Disassociation flood attack : Gởi disassociation frame làm cho AP và client tin tưởng rằng kết nối giữa chúng đã bị ngắt.

CHƯƠNG 3. CÁC GIẢI PHÁP BẢO MẬT WLAN3.1 TẠI SAO PHẢI BẢO MẬT WLAN?

- Những nguy cơ bảo mật trong WLAN bao gồm:

- Các thiết bị có thể kết nối tới những Access Point đang broadcast SSID.

- Hacker sẽ cố gắng tìm kiếm các phương thức mã hoá đang được sử dụng trong quá trình truyền thông tin trên mạng, sau đó có phương thức giải mã riêng và lấy các thông tin nhạy cảm.

- Người dụng sử dụng Access Point tại gia đình sẽ không đảm bảo tính bảo mật như khi sử dụng tại doanh nghiệp.

Để bảo mật mạng WLAN, ta cần thực hiện qua các bước: Authentication Encryption IDS & IPS.

3.2 WEPWEP (Wired Equivalent Privacy) có nghĩa là bảo mật không dây tương đương với có dây. Thực ra, WEP đã đưa cả xác thực người dùng và đảm bảo an toàn dữ liệu vào cùng một phương thức không an toàn. WEP sử dụng một khoá mã hoá không thay đổi có độ dài 64 bit hoặc 128 bit, (nhưng trừ đi 24 bit sử dụng cho vector khởi tạo khoá mã hoá, nên độ dài khoá chỉ còn 40 bit hoặc 104 bit) được sử dụng để xác thực các thiết bị được phép truy cập vào trong mạng và cũng được sử dụng để mã hoá truyền dữ liệu.

3.3 WLAN VPNMạng riêng ảo VPN bảo vệ mạng WLAN bằng cách tạo ra một kênh che chắn dữ liệu khỏi các truy cập trái phép. VPN tạo ra một tin cậy cao thông qua việc sử dụng một cơ chế bảo mật như IPSec (Internet Protocol Security). IPSec dùng các thuật toán mạnh như Data Encryption Standard (DES) và Triple DES (3DES) để mã hóa dữ liệu và dùng các thuật toán khác để xác thực gói dữ liệu. IPSec cũng sử dụng thẻ xác nhận số để xác nhận khóa mã (public key). Khi được sử dụng trên mạng WLAN, cổng kết nối của VPN đảm nhận việc xác thực, đóng gói và mã hóa.

3.4 TKIP (TEMPORAL KEY INTEGRITY PROTOCOL)Là giải pháp của IEEE được phát triển năm 2004. Là một nâng cấp cho WEP nhằm vá những vấn đề bảo mật trong cài đặt mã dòng RC4 trong WEP. TKIP dùng hàm băm (hashing) IV để chống lại việc giả mạo gói tin, nó cũng cung cấp phương thức để kiểm tra tính toàn vẹn của thông điệp MIC (message integrity check) để đảm bảo tính chính xác của gói tin. TKIP sử dụng khóa động bằng cách đặt cho mỗi frame một chuỗi số riêng để chống lại dạng tấn công giả mạo.

3.5 AES (Advanced Encryption Standard )Trong mật mã học, AES (viết tắt của từ tiếng Anh: Advanced Encryption Standard, hay Tiêu chuẩn mã hóa tiên tiến) là một thuật toán mã hóa khối được chính phủ Hoa kỳ áp dụng làm tiêu chuẩn mã hóa. Giống như tiêu chuẩn tiền nhiệm DES, AES được kỳ vọng áp dụng trên phạm vi thế giới và đã được nghiên cứu rất kỹ lưỡng. AES được chấp thuận làm tiêu chuẩn liên bang bởi Viện tiêu chuẩn và công nghệ quốc gia Hoa kỳ (NIST) sau một quá trình tiêu chuẩn hóa kéo dài 5 năm.

Thuật toán được thiết kế bởi hai nhà mật mã học người Bỉ: Joan Daemen và Vincent Rijmen (lấy tên chung là "Rijndael" khi tham gia cuộc thi thiết kế AES). Rijndael được phát âm là "Rhine dahl" theo phiên âm quốc tế (IPA: [ɹaindal]).

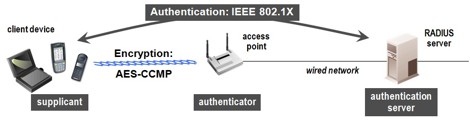

3.6 802.1X VÀ EAP802.1x là chuẩn đặc tả cho việc truy cập dựa trên cổng (port-based) được định nghĩa bởi IEEE. Hoạt động trên cả môi trường có dây truyền thống và không dây. Việc điều khiển truy cập được thực hiện bằng cách: Khi một người dùng cố gắng kết nối vào hệ thống mạng, kết nối của người dùng sẽ được đặt ở trạng thái bị chặn (blocking) và chờ cho việc kiểm tra định danh người dùng hoàn tất.

EAP là phương thức xác thực bao gồm yêu cầu định danh người dùng (password, cetificate,…), giao thức được sử dụng (MD5, TLS_Transport Layer Security, OTP_ One Time Password,…) hỗ trợ tự động sinh khóa và xác thực lẫn nhau.

- Quá trình chứng thực 802.1x-EAP

Wireless client muốn liên kết với một AP trong mạng.

1. AP sẽ chặn lại tất cả các thông tin của client cho tới khi client log on vào mạng, khi đó Client yêu cầu liên kết tới AP

2. AP đáp lại yêu cầu liên kết với một yêu cầu nhận dạng EAP

3. Client gửi đáp lại yêu cầu nhận dạng EAP cho AP

4. Thông tin đáp lại yêu cầu nhận dạng EAP của client được chuyển tới Server chứng thực

5. Server chứng thực gửi một yêu cầu cho phép tới AP

6. AP chuyển yêu cầu cho phép tới client

7. Client gửi trả lời sự cấp phép EAP tới AP

8. AP chuyển sự trả lời đó tới Server chứng thực

9. Server chứng thực gửi một thông báo thành công EAP tới AP

10. AP chuyển thông báo thành công tới client và đặt cổng của client trong chế độ forward.

3.7 WPA (WI-FI PROTECTED ACCESS)WEP được xây dựng để bảo vệ một mạng không dây tránh bị nghe trộm. Nhưng nhanh chóng sau đó người ta phát hiện ra nhiều lổ hỏng ở công nghệ này. Do đó, công nghệ mới có tên gọi WPA (Wi-Fi Protected Access) ra đời, khắc phục được nhiều nhược điểm của WEP.

Trong những cải tiến quan trọng nhất của WPA là sử dụng hàm thay đổi khoá TKIP. WPA cũng sử dụng thuật toán RC4 như WEP, nhưng mã hoá đầy đủ 128 bit. Và một đặc điểm khác là WPA thay đổi khoá cho mỗi gói tin. Các công cụ thu thập các gói tin để phá khoá mã hoá đều không thể thực hiện được với WPA. Bởi WPA thay đổi khoá liên tục nên hacker không bao giờ thu thập đủ dữ liệu mẫu để tìm ra mật khẩu.

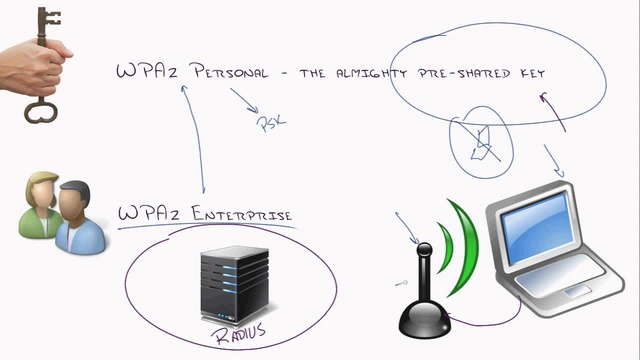

Không những thế, WPA còn bao gồm kiểm tra tính toàn vẹn của thông tin (Message Integrity Check). Vì vậy, dữ liệu không thể bị thay đổi trong khi đang ở trên đường truyền. WPA có sẵn 2 lựa chọn:

WPA Personal và

WPA Enterprise. Cả 2 lựa chọn đều sử dụng giao thức

TKIP, và sự khác biệt chỉ là khoá khởi tạo mã hóa lúc đầu. WPA Personal thích hợp cho gia đình và mạng văn phòng nhỏ, khoá khởi tạo sẽ được sử dụng tại các điểm truy cập và thiết bị máy trạm. Trong khi đó, WPA cho doanh nghiệp cần một máy chủ xác thực và 802.1x để cung cấp các khoá khởi tạo cho mỗi phiên làm việc.

3.8 WPA2Một giải pháp về lâu dài là sử dụng 802.11i tương đương với WPA2, được chứng nhận bởi Wi-Fi Alliance. Chuẩn này sử dụng thuật toán mã hoá mạnh mẽ và được gọi là Chuẩn mã hoá nâng cao

AES.

AES sử dụng thuật toán mã hoá đối xứng theo khối Rijndael, sử dụng khối mã hoá

128 bit, và

192 bit hoặc 256 bit. Để đánh giá chuẩn mã hoá này, Viện nghiên cứu quốc gia về Chuẩn và Công nghệ của Mỹ, NIST (National Institute of Standards and Technology), đã thông qua thuật toán mã đối xứng này.

Lưu ý: Chuẩn mã hoá này được sử dụng cho các cơ quan chính phủ Mỹ để bảo vệ các thông tin nhạy cảm.

3.9 LỌC (FILTERING)Lọc là cơ chế bảo mật cơ bản có thể sử dụng cùng với WEP. Lọc hoạt động giống như

Access list trên router, cấm những cái không mong muốn và cho phép những cái mong muốn. Có 3 kiểu lọc cơ bản có thể được sử dụng trong wireless lan:

- Lọc SSID

- Lọc địa chỉ MAC

- Lọc giao thức

3.10 KẾT LUẬN

- Cho các điểm truy cập tự động (hotspots), việc mã hoá không cần thiết, chỉ cần người dung xác thực mà thôi.

- Với người dùng sử dụng mạng WLAN cho gia đình, một phương thức bảo mật với WPA passphare hay preshared key được khuyến cáo sử dụng.

- Với giải pháp doanh nghiệp, để tối ưu quá trình bảo mật với 802.1x EAP làm phương thức xác thực và TKIP hay AES làm phương thức mã hoá. Được dựa theo chuẩn WPA hay WPA2 và 802.11i security.

Bảng 3.1 Escalating Security

Open Access

| Basic Security

| Enhanced Security

| Remote Access

|

- No encryption

- Basic anthentication

- Public “hotspots” | - WPA Passphase

- WEP Encryption

- Home use

| - 802.1x EAP

- Mutual Anthentication

- TKIP & AES Encrytion

- WPA/WPA2

- 802.11i Security Enterprise

| - Virtual Private Network (VPN)

- Business Traveler

- Telecommuter

|

CHƯƠNG 4. BẢO MẬT WLAN BẰNG PHƯƠNG PHÁP CHỨNG THỰC RADIUS SERVER VÀ WPA24.1 GIỚI THIỆU TỔNG QUANViệc bảo mật WLAN sử dụng chuẩn 802.1x kết hợp với xác thực người dùng trên Access Point (AP). Một máy chủ thực hiện việc xác thực trên nền tảng RADIUS có thể là một giải pháp tốt cung cấp xác thực cho chuẩn 802.1x.

4.1.1 Xác thực, cấp phép và kiểm toán

- Giao thức Remote Authentication Dial In User Service (RADIUS) được định nghĩa trong RFC 2865 như sau: Với khả năng cung cấp xác thực tập trung, cấp phép và điều khiển truy cập (Authentication, Authorization, và Accounting – AAA) cho các phiên làm việc với SLIP và PPP Dial-up – như việc cung cấp xác thực của các nhà cung cấp dịch vụ Internet (ISP) đều dựa trên giao thức này để xác thực người dùng khi họ truy cập Internet.

- Khi một user kết nối, NAS sẽ gửi một message dạng RADIUS Access-Request tới máy chủ AAA Server, chuyển các thông tin như username và password, thông qua một port xác định, NAS identify, và một message Authenticator.

- Sau khi nhận được các thông tin máy chủ AAA sử dụng các gói tin được cung cấp như NAS identify, và Authenticator thẩm định lại việc NAS đó có được phép gửi các yêu cầu đó không. Nếu có khả năng, máy chủ AAA sẽ tìm kiểm tra thông tin username và password mà người dùng yêu cầu truy cập trong cơ sở dữ lệu. Nếu quá trình kiểm tra là đúng thì nó sẽ mang một thông tin trong Access-Request quyết định quá trình truy cập của user đó là được chấp nhận.

- Khi quá trình xác thực bắt đầu được sử dụng, máy chủ AAA có thể sẽ trả về một RADIUS Access-Challenge mang một số ngẫu nhiên. NAS sẽ chuyển thông tin đến người dùng từ xa (với ví dụ này sử dụng CHAP). Khi đó người dùng sẽ phải trả lời đúng các yêu cầu xác nhận (trong ví dụ này, đưa ra lời đề nghị mã hoá password), sau đó NAS sẽ chuyển tới máy chủ AAA một message RADIUS Access-Request.

- Nếu máy chủ AAA sau khi kiểm tra các thông tin của người dùng hoàn toàn thoả mãn sẽ cho phép sử dụng dịch vụ, nó sẽ trả về một message dạng RADIUS Access-Accept. Nếu không thoả mãn máy chủ AAA sẽ trả về một tin RADIUS Access-Reject và NAS sẽ ngắt kết nối với user.

- Khi một gói tin Access-Accept được nhận và RADIUS Accounting đã được thiết lập, NAS sẽ gửi mộtgói tin RADIUS Accounting-Request (Start) tới máy chủ AAA. Máy chủ sẽ thêm các thông tin vào file Log của nó, với việc NAS sẽ cho phép phiên làm việc với user bắt đầu khi nào, và kết thúc khi nào, RADIUS Accouting làm nhiệm vụ ghi lại quá trình xác thực của user vào hệ thống, khi kết thúc phiên làm việc NAS sẽ gửi một thông tin RADIUS Accounting-Request (Stop).

4.1.2 Sự bảo mật và tính mở rộngTất cả các message của RADIUS đều được đóng gói bởi UDP datagrams, nó bao gồm các thông tin như: message type, sequence number, length, Authenticator, và một loạt các Attribute-Value.

Authenticator: Tác dụng của Authenticator là cung cấp một chế độ bảo mật. NAS và AAA Server sử dụng Authenticator để hiểu đuợc các thông tin đã được mã hóa của nhau như mật khẩu chẳng hạn. Authenticator cũng giúp NAS phát hiện sự giả mạo của gói tin RADIUS Responses. Cuối cùng, Authenticator được sử dụng làm cho để biễn password thành một dạng nào đó, ngăn chặn việc làm lộ mật khẩu của người dùng trong các message RADIUS.

Authenticator gửi Access-Request trong một số ngẫu nhiên. MD5 sẽ băm (hash) số ngẫu nhiên đó thành một dạng riêng là OR’ed cho mật khẩu của người dùng và gửi trong Access-Request User-Password. Toàn bộ RADIUS response sau đó được MD5 băm (hash) với cùng thông số bảo mật của Authenticator, và các thông số response khác.

Authenticator giúp cho quá trình giao tiếp giữa NAS và máy chủ AAA được bảo mật nhưng nếu kẻ tấn công tóm được cả hai gói tin RADIUS Access-Request và Access-Response thì có thể thực hiện "dictionary attack" để phân tích việc đóng gói này. Trong điều kiện thực tế để việc giải mã khó khăn bạn cần phải sử dụng những thông số dài hơn, toàn bộ vấn đề có khả năng nguy hại cho quá trình truyền tải này được miêu tả rất kỹ trong RFC 3580.

Attribute-Value Pairs: Thông tin được mang bởi RADIUS đuợc miêu tả trong một dạng Attribute-Value, để hỗ trợ cho nhiều công nghệ khác nhau, và nhiều phương thức xác thực khác nhau. Một chuẩn được định nghĩa trong Attribute-Value pairs (cặp đôi), bao gồm User-Name, User-Password, NAS-IPAddress, NAS-Port, Service-Type. Các nhà sản xuất (vendors) cũng có thể định nghĩa Attribute-Value pairs để mang các thông tin của mình như Vendor-Specific toàn bộ ví dụ này được miêu tả trong RFC 2548 - Định nghĩ Microsoft Attribute-Value pair trong MS-CHAP.

Thêm vào đó, rất nhiều chuẩn Attribute-Value pairs được định nghĩa trong nhiều năm để hỗ trợ Extensible Authentication Protocol (EAP), một dạng khác cũ hơn của nó là PAP và CHAP dial-up protocol. Bạn có thể tìm thấy trong tài liệu RFC 3579 cho phiên bản mới nhất của RADIUS hỗ trợ EAP. Trong phần này sẽ nói rất rõ về hỗ trợ xác thực cho WLAN, từ khi chuẩn EAP được sử dụng cho 802.1x Port Access Control để cho phép xác thực từ bên ngoài cho wireless.

4.1.3 Áp dụng RADIUS cho WLANTrong một mạng Wireless sử dụng 802.1x Port Access Control, các máy trạm sử dụng wireless với vai trò Remote User và Wireless Access Point làm việc như một Network Access Server (NAS). Để thay thế cho việc kết nối đến NAS với dial-up như giao thức PPP, wireless station kết nối đến Access Point bằng việc sử dụng giao thức 802.11.

Một quá trình được thực hiện, wireless station gửi một message EAP-Start tới Access Point. Access Point sẽ yêu cầu station nhận dạng và chuyển các thông tin đó tới một AAA Server với thông tin là RADIUS Access-Request User-Name attribute.

Máy chủ AAA và wireless station hoàn thành quá trình bằng việc chuyển các thông tin RADIUS Access-Challenge và Access-Request qua Access Point. Được quyết định bởi phía trên là một dạng EAP, thông tin này được chuyển trong một đường hầm được mã hoá TLS (Encypted TLS Tunnel).

Nếu máy chủ AAA gửi một message Access-Accept, Access Point và wireless station sẽ hoàn thành quá trình kết nối và thực hiện phiên làm việc với việc sử dụng WEP hay TKIP để mã hoá dữ liệu. Và tại điểm đó, Access Point sẽ không cấm cổng và wireless station có thể gửi và nhận dữ liệu từ hệ thống mạng một cách bình thường.

Cần lưu ý là mã hoá dữ liệu từ wireless station tới Access Point khác với quá trình mã hoá từ Access Point tới máy chủ AAA Server (RADIUS Server).

Nếu máy chủ AAA gửi một message Access-Reject, Access Point sẽ ngắt kết nối tới station. Station có thể cố gắng thử lại quá tình xác thực, nhưng Access Point sẽ cấm station này không gửi được các gói tin tới các Access Point ở gần đó. Chú ý là station này hoàn toàn có khả năng nghe được các dữ liệu được truyền đi từ các stations khác – Trên thực tế dữ liệu được truyền qua sóng radio và đó là câu trả lời tại sao bạn phải mã hoá dữ liệu khi truyền trong mạng không dây.

Attribute-Value pare bao gồm trong message của RADIUS có thể sử dụng bởi máy chủ AAA để quyết định phiên làm việc giữa Access Point và wireless station, như Sesstion-Timeout hay VLAN Tag (Tunnel-Type=VLAN, Tunnel-Private-Group-ID=tag). Chính xác các thông tin thêm vào có thể phụ thuộc vào máy chủ AAA Server hay Access Point và station bạn sử dụng.

4.1.4 Các tùy chọn bổ sungMột vấn đề đầu tiên bạn phải hiểu vai trò của RADIUS trong quá trình xác thực của WLAN, bạn phải thiết lập một máy chủ AAA hỗ trợ interaction.

- Nếu bạn có một máy chủ AAA trong mạng gọi là RADIUS, nó đã sẵn sàng để hỗ trợ xác thực cho chuẩn 802.1x và cho phép chọn lựa các dạng EAP. Nếu đã có bạn chuyển tiếp đến bước tiếp theo là làm thế nào để thiết lập tính năng này.

- Nếu bạn có một RADIUS – AAA Server không hỗ trợ 802.1x, hoặc không hỗ trợ các dạng EAP, bạn có thể lựa chọn bằng cách cập nhật các phiên bản phần mềm mới hơn cho server, hay bạn có thể cài đặt một máy chủ mới. Nếu bạn cài đặt một máy chủ AAA hỗ trợ xác thực cho chuẩn 802.1x, bạn có thể sử dụng tính năng RADIUS proxy để thiết lập một chuỗi các máy chủ, cùng chia sẻ chung một cơ sở dữ liệu tập trung, RADIUS proxy có thể sử dụng để chuyển các yêu cầu xác thực tới máy chủ có khả năng xác thực qua chuẩn 802.1x.

- Nếu bạn không có một RADIUS – là máy chủ AAA, bạn cần thiết phải cài đặt một máy chủ cho quá trình xác thực của WLAN, lựa chọn cài đặt này là một công việc thú vị.

Với cơ sở tập trung - Giải pháp sử dụng RADIUS cho mạng WLAN là rất quan trọng bởi nếu một hệ thống mạng của bạn có rất nhiều Access Point việc cấu hình để bảo mật hệ thống này là rất khó nếu quản lý riêng biệt, người dùng có thể xác thực từ nhiều Access Point khác nhau và điều đó là không bảo mật.

Khi sử dụng RADIUS cho WLAN mang lại khả năng tiện lợi rất cao, xác thực cho toàn bộ hệ thống nhiều Access Point, … cung cấp các giải pháp thông minh hơn.

4.1.5 Chúng ta sẽ lựa chọn máy chủ RADIUS như thế nào là hợp lý?Phần này sẽ trình bày việc quản lý sử dụng ứng dụng cũng như giá cả của một máy chủ RADIUS nếu được triển khai sẽ là bao nhiêu để có thể phù hợp với doanh nghiệp.

Trong phần trên, chúng ta đã hiểu được máy chủ RADIUS cung cấp xác thực cho 802.1x Port Access Control. Chúng ta cần quan tâm đến việc triển khai các tuỳ chọn cho các giải pháp sử dụng chuẩn 802.1x. Việc quản lý sử dụng ứng dụng này cũng như giá cả của một máy chủ RADIUS nếu được triển khai sẽ là bao nhiêu để có thể phù hợp với doanh nghiệp.

- Chi phí

Các công việc kinh doanh muốn nâng cao tính bảo mật cho hệ thống mạng WLAN nhưng lại sử dụng chuẩn 802.1x – và với yêu cầu này thì lựa chọn việc triển khai RADIUS là hợp lý.

Deploy WPA with Preshared Keys: Nâng cấp hệ thống mạng WLAN của bạn đang sử dụng từ Wired Equivalent Privacy (WEP) tới Wi-Fi Protected Access (WPA) có thực hiện không cần phải sử dụng RADIUS mà bằng cách sử dụng Preshared Keys (PSK) hỗ trợ cho chuẩn 802.1x. Preshared Keys không thể thực hiện việc xác thực cho mỗi user và khả năng chống các cuộc tấn công "dictionary attack" là rất kém do tồn tại khá nhiều vấn đề về bảo mật. Nếu sử dụng giải pháp này việc kinh doanh của bạn sẽ có nhiều rủi do hơn, và chỉ áp dụng cho môi trường nhỏ thì giải pháp WPA-PSK là hợp lý.

Use Microsoft's RADIUS Server: Nếu bạn có một máy chủ chạy hệ điều hành Microsoft Windows Server 2000/2003 thì hoàn toàn có khả năng, với việc sử dụng Microsoft’s Internet Authentication Service (IAS).

IAS cần thiết cho các nhà quản trị hay các user phải làm việc trên môi trường Windows. Và nó cũng là một trong những tính năng cao cấp của Microsoft Wireless Provisioning Service.

Install an Open Source RADIUS Server: Nếu bạn không có một phiên bản Windows, một lựa chọn cho bạn nữa là sử dụng giải pháp phần mềm mã nguồn mở, bạn có thể tham khảo tại: http://www.freeradius.org. Với khả năng hỗ trợ cho chuẩn 802.1x các máy chủ chạy hệ điều hành mã nguồn mở như Linux, Free or OpenBSD, OSF/Unix, hoặc Solaris đều có thể sử dụng làm RADIUS Server.

Mua một Commercial RADIUS Server: Trong trường hợp phải sử dụng một giải pháp chuyên nghiệp cần hỗ trợ đầy đủ toàn bộ các tính năng cũng như khả năng an toàn, và độ ổn định bạn có thể mua các bản thương mại từ các nhà sản xuất khác, với tính năng hỗ trợ 802.1x và là một RADIUS Server chuyên nghiệp:

- Aradial WiFi - http://www.aradial.com

- Bridgewater Wi-Fi AAA - http://www.bridgewatersystems.com

- Cisco Secure Access Control Server - http://www.cisco.com/

- Funk Odyssey - http://www.funk.com/

- IEA RadiusNT - http://www.iea-software.com/

- Infoblox RADIUS One Appliance - http://www.infoblox.com/

- Interlink Secure XS - http://www.interlinknetworks.com/

- LeapPoint AiroPoint Appliance - http://www.leappoint.com/

- Meetinghouse AEGIS - http://www.mtghouse.com/

- OSC Radiator - http://www.open.com.au/radiator/

- Vircom VOP Radius - http://www.vircom.com

Commercial RADIUS Servers có giá cả tuỳ vào khả năng của sản phẩm. Ví dụ bạn mua một Funk Odyssey Server, bao gồm 25 license Odyssey Client. VOB Radius Small Bussiness giá khởi điểm là $995 cho 100 Users. Một máy chủ Radiator license giá $720.

RADIUS server cũng có thể bao gồm cả giá của phần cứng/phần mềm. Ví dụ Funk’s Steel-Belted Radius có giá trên một Network Engines là $7500. LeapPoint’s AiroPoint 3600 – SE có giá khởi điểm là $2499 cho 50 clients. Toàn bộ giá ở trên là ví dụ còn phụ thuộc nhiều vào nhà cung cấp phần mềm hay các đại lý của các hãng khác nhau.

Ngoài ra với sự lựa chọn cho mạng doanh nghiệp nhỏ bạn không có điều kiện triển khai máy chủ RADIUS một giải pháp tốt cho bạn là sử dụng giải pháp bảo mật từ các công ty chuyên về bảo mật hệ thống mạng Wi-Fi như WSC Guard mang đến giải pháp bảo mật cho các dịch vụ trên nền 802.1x và với giá khởi điểm là $89 cho một người dùng một năm và sẽ xuống còn $59 khi khách hàng đăng ký 1000 người dùng.

4.2 MÔ TẢ HỆ THỐNGMạng WLAN bản thân nó là không bảo mật, tuy nhiên đối với mạng có dây nếu bạn không có một sự phòng ngừa hay cấu hình bảo vệ gì thì nó cũng chẳng bảo mật gì. Điểm mấu chốt để tạo ra một mạng WLAN bảo mật là phải triển khai các phương pháp bảo mật thiết yếu cho WLAN để giúp cho hệ thống mạng của mình được an toàn hơn. Nhằm ngăn chặn những truy cập mạng trái phép mà mình không mong muốn. Khi đó client muốn truy cập vào mạng thì phải đăng nhập đúng

username và

password hợp lệ. Quá trình xác thực này được điều khiển bởi RADIUS server.

- Mô tả yêu cầu:

- Cấu hình RADIUS server trên Window Server 2003, tạo user và password cho các client dự định tham gia vào mạng.

- Trên AP Linksys, thiết đặt security mode là WPA2-Enterprise.

- Cho PC tham gia vào mạng, kiểm tra kết nối.

- Thiết bị yêu cầu: 1 Access point Linksys WRT54G, 2 pc (1 pc có gắn card wireless và 1 pc làm Radius server).

PC làm Radius server sử dụng hệ điều hành Windows Server 2003 Enterprise Edition và đã được nâng lên Domain Controller, PC làm wireless client sử dụng hệ điều hành Windows XP Professional và đã được join domain.

4.3 QUY TRÌNH CÀI ĐẶT- 4.3.1 Bước 1: Cài DHCP

- 4.3.2 Bước 2: Cài Enterprise CA

- 4.3.3 Bước 3: Cài Radius

- 4.3.4 Bước 4: Chuyển sang Native Mode

- 4.3.5 Bước 5: Cấu hình DHCP

- 4.3.6 Bước 6: Cấu hình Radius

- 4.3.7 Bước 7: Tạo users, cấp quyền Remote access cho users và cho computer

- 4.3.8 Bước 8: Tạo Remote Access Policy

- 4.3.9 Bước 9: Cấu hình AP và khai báo địa chỉ máy RADIUS

- 4.3.10 Bước 10: Cấu hình Wireless Client

4.4 DEMO

- Ta khởi động Radius server và AP. Từ Wireless Client ta đăng nhập với user name là “cuong”, password “1”.

- Trên Radius Server, ta vào Administrative Tools Event Viewer Security.

- Chi tiết cụ thể của quá trình đăng nhập được ghi lại trong log file như sau:

++--------------------------------------------------------------------------------------++

User NGOCUONG\cuong was granted access.

Fully-Qualified-User-Name = ngocuong.net/wifi/cuong

NAS-IP-Address = 192.168.1.111

NAS-Identifier = <not present>

Client-Friendly-Name = Linksys 54G

Client-IP-Address = 192.168.1.111

Calling-Station-Identifier = 00-1B-77-09-BF-1E

NAS-Port-Type = Wireless - IEEE 802.11

NAS-Port = 1

Proxy-Policy-Name = Use Windows authentication for all users

Authentication-Provider = Windows

Authentication-Server = <undetermined>

Policy-Name = wifi

Authentication-Type = PEAP

EAP-Type = Secured password (EAP-MSCHAP v2)

For more information, see Help and Support Center at http://go.microsoft.com/fwlink/events.asp.

++--------------------------------------------------------------------------------------++

SVTH: Đặng Ngọc Cường, K10-101-0003

Trang Chính

Trang Chính Latest images

Latest images

Tường nhà

Tường nhà  Bài viết

Bài viết  Kết bạn

Kết bạn  Ngăn cấm

Ngăn cấm

098 376 5575

098 376 5575