Pegasus : Con virus đã soán ngôi các chàng điệp viên hào hoaTình báo luôn là nguồn cảm hứng vô tận cho các tiểu thuyết gia và nhà điện ảnh. Nhưng ngày nay, sự thống trị của thế giới ảo đã tước đi mọi khía cạnh thơ mộng của nghề điệp viên: một con virus vô hình xâm nhập vào điện thoại di động, cướp đi tất cả mà không để lại dấu vết. Thế nên cần phải chờ đợi tập sắp tới của bộ phim OSS 117 để mơ mộng một chút ! RFI - Tổng thống Pháp Emmanuel Macron (G), thủ tướng Jean Castex (T) trong cuộc họp khẩn tại điện Elysée ngày 22/07/2021 sau tiết lộ về khả năng điện thoại ông Macron và nhiều chính khách Pháp bị phần mềm gián điệp Pegasus nhắm đến. AP - Ludovic Marin

RFI - Tổng thống Pháp Emmanuel Macron (G), thủ tướng Jean Castex (T) trong cuộc họp khẩn tại điện Elysée ngày 22/07/2021 sau tiết lộ về khả năng điện thoại ông Macron và nhiều chính khách Pháp bị phần mềm gián điệp Pegasus nhắm đến. AP - Ludovic MarinPhần mềm gián điệp Pegasus của Israel được Maroc sử dụng để theo dõi nhiều chính khách tên tuổi Pháp, trong đó tổng thống Emmanuel Macron cũng có thể là mục tiêu. Pháp chạy đua với thời gian, tăng tốc tiêm chủng để tránh một đợt dịch Covid thứ tư, thiên tai tại Trung Quốc. Đó là các chủ đề chính của báo chí Paris hôm nay 22/07/2021. Le Monde nhấn mạnh "Emmanuel Macron trong tầm ngắm của Maroc". Trang bìa Libération đăng ảnh tổng thống Pháp với hai chiếc iPhone trên tay, còn Le Figaro chạy tựa "Pegasus : Cú sốc chính trị và ngoại giao".

Thế giới ảo làm nghề điệp viên hết thơ mộngLe Figaro nhận định, đã xa rồi cái thời mà những tạp âm trong ống nghe chứng tỏ bạn đang bị nghe lén, một nhà báo tại một quốc gia nhạy cảm lịch sự nói "Xin chào những ai đang nghe tôi"… Ngày nay, sự thống trị của thế giới ảo đã tước đi mọi khía cạnh thơ mộng của nghề điệp viên.

Một con virus vô hình xâm nhập vào điện thoại di động của ta, cướp đi tất cả mà không để lại dấu vết. Ở đầu bên kia, một chuyên gia tin học vừa tài giỏi vừa vô trách nhiệm, và nhân viên an ninh trong văn phòng kín đáo. Thế nên người ta nóng lòng chờ đợi tập tới của bộ phim OSS 117 để mơ mộng một chút !

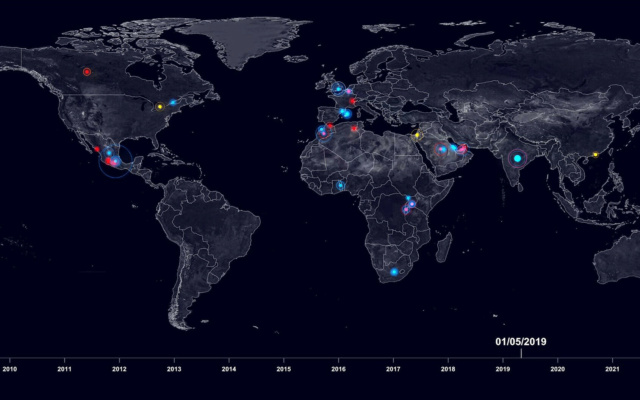

Với phần mềm gián điệp Pegasus của Israel, không ai có thể tránh khỏi. Một quốc vương, ba tổng thống, mười thủ tướng đã bị nhắm đến. Tệ hại nhất là không thể khẳng định mình đã bị theo dõi, hay bí mật nhà nước đã bị đánh cắp. Không có bằng chứng thì không có tội phạm.

Tuy vậy, đây là lúc phải hành động. Các loại vũ khí thầm lặng của chiến tranh mạng có thể trở thành nguy hại như quả bom nguyên tử: làm tê liệt mạng lưới điện, nước, giao thông, tống tiền các doanh nghiệp và bệnh viện, nghe lén trực tiếp các nhà lãnh đạo và tướng lĩnh. Các chuyên gia đòi hỏi phải có sự chỉnh đốn và quy tắc ứng xử quốc tế. Với con virus - loại hỏa tiễn vô danh và rẻ tiền - chúng ta có thể chứng kiến một cuộc chạy đua vũ trang.

Hai bài học về vụ PegasusLa Croix cũng cho rằng tình báo luôn là nguồn cảm hứng vô tận cho các tiểu thuyết gia và nhà điện ảnh, nhất là nghề này không ngừng tăng tiến nhờ tiến bộ công nghệ. Có hai bài học về vụ Pegasus.

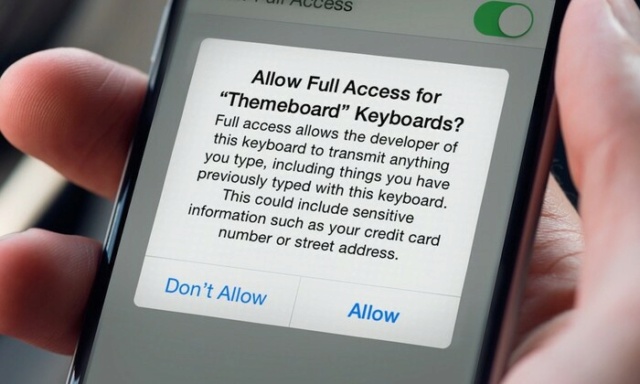

Trước hết, người sử dụng coi như một loại đồ chơi, ít quan tâm đến sự an toàn. Xuất hiện cách đây chưa đầy 15 năm, các smartphone nhanh chóng phổ biến với tốc độ chóng mặt, và Pegasus đã mở mắt cho chúng ta về những nguy cơ.

Thứ hai, gián điệp điện tử nay không còn là đặc quyền của các đại cường. Một phần mềm như Pegasus dễ dàng nằm trong tay của nhiều nhân tố, hiện mới là các Nhà nước. Nếu tin tặc Nga bị nghi ngờ đã giúp ông Donald Trump đắc cử năm 2016, thì Pháp trước mùa bầu cử năm tới cũng cần lo cho an ninh mạng.

Lãnh đạo Pháp thiếu ý thức bảo mật ?Tờ báo thiên tả Libération trong bài xã luận mang tựa đề ngắn gọn "Vô ý thức" trách cứ tổng thống Emmanuel Macron đã xem nhẹ nhiệm vụ bảo mật, cũng như những người tiền nhiệm, trong khi từ năm 2007, cơ quan an ninh đã yêu cầu cấm sử dụng điện thoại di động tại điện Elysée. Những đối thoại nhạy cảm nhất phải thông qua một mạng điện thoại cố định được mã hóa, và các nhân vật trong chính quyền được trang bị loại điện thoại Teorem do tập đoàn Thales chế tạo. Tuy nhiên do khá cồng kềnh và phức tạp, Teorem thường được dành cho những trao đổi tuyệt mật.

Từ 2017, các smartphone Samsung đặc biệt được dùng cho những thảo luận ít nhạy cảm hơn. Những "CryptoSmart" này được công ty Pháp Ercom gia tăng tính bảo mật bằng một thẻ SIM và một ứng dụng để tạo kênh riêng giữa hai người sử dụng. Nhưng theo Le Monde, ông Emmanuel Macron không sử dụng hàng ngày loại phương tiện này. Tổng thống trẻ tuổi của Pháp hầu như dính chặt vào hai chiếc iPhone, dùng thường xuyên Telegram và WhatsApp, không xóa lịch sử đàm thoại.

Barack Obama khi vừa đắc cử tổng thống Mỹ, muốn giữ lại chiếc BlackBerry nhưng rốt cuộc đã phải nhượng bộ cơ quan an ninh. Mà đó mới là năm 2009, cách xa cả một "thế kỷ" về công nghệ. Ông cũng không thể chuyển sang sử dụng iPhone năm 2013 vì cùng một lý do. Thủ tướng Đức Angela Merkel cũng "low-tech" một thời gian dài, bà chỉ thay thế chiếc Nokia sau khi Edward Snowden tiết lộ bị NSA nghe lén. Ngược lại, một nguyên thủ áp dụng biện pháp cực đoan: Vladimir Putin không sở hữu smartphone.

Tin tặc quyết tấn công thì sẽ trở thành nạn nhânTrả lời câu hỏi của La Croix "Có phải các nhà lãnh đạo của chúng ta đã bất cẩn với điện thoại di động?", chuyên gia an ninh mạng David Sygula nhận định "luôn có những lỗ hổng để khai thác".

Đúng là nhìn chung, người dùng chưa bao giờ đủ thận trọng đối với chiếc điện thoại vốn chứa mọi thông tin về mình kể cả những gì sâu kín nhất. Một người bình thường có thể vô tình cài đặt một ứng dụng có thể đánh cắp mọi dữ liệu (danh tính để đăng nhập vào nhiều tài khoản khác nhau, số thẻ tín dụng, các số máy liên lạc…). Còn đối với những nhân vật quan trọng, trước hết phải quan tâm đến các công nghệ mình sử dụng. Đầu tiên là phần cứng, tức chiếc điện thoại. Tại một số nước, các nhà lãnh đạo bị cấm dùng thiết bị của Trung Quốc do nghi ngờ bị theo dõi. Bởi vì bất kể dùng hệ điều hành hay ứng dụng nào, nếu điện thoại khả nghi thì cũng bó tay.

Kế đến là các phần mềm chống virus, chắc hẳn là các nhà lãnh đạo đều trang bị. Tuy nhiên các chương trình này không phải luôn hiệu quả, trong khi Pegasus dùng thủ thuật khai thác những lỗ hổng mà thậm chí người thảo chương cũng không biết, kể cả các ứng dụng mã hóa như WhatsApp. Những lỗ hổng an ninh này được bán trên thị trường chợ đen khoảng mấy chục ngàn euro. Thực tế không có phần mềm nào an toàn 100%, và do ngày càng có nhiều phần mềm được tung ra, các lỗ hổng lại càng nhiều hơn. Đó là một trò mèo đuổi chuột không bao giờ chấm dứt.

Cuối cùng là những sai sót của con người chẳng hạn mở một tập tin đính kèm trong thư điện tử có chứa mã độc. Trong trường hợp các lãnh đạo chính trị, việc quản lý lịch làm việc thường được giao cho bên thứ ba, mà những người này không hẳn có ý thức bảo mật cao.

Dù sao đi nữa, nếu một nhóm tin tặc quyết định tấn công vào một người, thì trước sau gì người này cũng trở thành nạn nhân. Bản thân chuyên gia David Sygula đã từng nhận diện các tội phạm mạng, dù trong nghề nhưng lại là nạn nhân bị cướp dữ liệu ! Ông nhắc lại, gián điệp nhất là trong chính trị luôn hiện hữu, và những gì chúng ta chứng kiến hôm nay chỉ là phiên bản kỹ thuật số.

Thị trường gián điệp mạng béo bởCũng theo La Croix, Pegasus là tủ kính trưng bày của thị trường gián điệp mạng. Đây không phải là trường hợp cá biệt, mà từ nhiều năm qua, đã hình thành một thị trường béo bở. Baptiste Robert, một "hacker mũ trắng" cho biết, NSO (công ty bán phần mềm Pegasus) rất nổi tiếng, nhưng không phải là công ty duy nhất bán ra các "vũ khí mạng", mà có hẳn một "hệ sinh thái".

Chuyên gia an ninh mạng Gérard Peliks xác nhận, "thị trường phần mềm gián điệp rộng mênh mông và rất béo bở". Thường thì các nạn nhân doanh nghiệp giữ im lặng vì xấu hổ, trong khi nếu lên tiếng sẽ góp phần vào việc đấu tranh chống tin tặc. Thị trường an ninh mạng, cả tấn công lẫn tự vệ, trị giá đến nhiều chục tỉ euro: "Mọi người đều dọ thám và tự vệ trước nạn dọ thám, nước Pháp không phải ngoại lệ". Các tin tặc có được những "mỏ" vô tận về lỗ hổng an ninh, có thể bán lại cho những kẻ tấn công khác hoặc nhà sản xuất chính phần mềm ấy. Theo ông Peliks, một lỗ hổng trong Android có thể thương lượng nhiều triệu euro.

Với đẳng cấp công nghệ và khoảng 40 khách hàng là Nhà nước sẵn sàng chi ra nhiều triệu đô la, NSO thuộc giới tinh hoa về gián điệp mạng. Chỉ có rất ít công ty có khả năng kích hoạt một phần mềm giám sát từ xa, không có tương tác nào với nạn nhân. Người bị nhắm đến không nhấp vào một liên kết nào, không vào một trang web giả hay trả lời một tin nhắn, nhưng vẫn bị theo dõi.

Ở cấp độ thấp hơn, như phần mềm Candiru, chủ của chiếc smartphone cần có một tương tác duy nhất là mở một tin nhắn hay một liên kết chứa mã độc. Nhìn chung, kỹ thuật của tin tặc ngày càng được cải thiện. Do không thể bảo đảm 100%, nên các tập đoàn lớn như Airbus phải chi ra số tiền lớn cho an ninh mạng, không kém an ninh cổ điển. Một chuyên gia khác là Corinne Hein nhận định, chi phí bảo mật rất lớn, nhưng để tránh viễn cảnh công ty phải đóng cửa thì cũng đáng để chi.

Trước tình trạng bị tấn công liên tục như rừng hoang vô chủ, từ 1995 đã có thỏa thuận Wassenaar về việc kiểm soát xuất khẩu các thiết bị và công nghệ lưỡng dụng, và từ 2013 có thêm các phần mềm gián điệp và hệ thống nghe lén. Thỏa thuận này được 42 quốc gia ký kết trong đó có Hoa Kỳ, Nga, Nhật Bản, Anh, Pháp. Nhưng không có Trung Quốc lẫn Israel !

Maroc có nguy cơ bị cô lập, Israel lúng túngHậu quả vụ Pegasus sẽ ra sao ?

Libération cho rằng tất nhiên vụ này sẽ có ảnh hưởng đến quan hệ giữa Pháp và Maroc nhưng không nhiều, do mối liên quan khắng khít xưa nay giữa hai nước, nhất là trong đấu tranh chống khủng bố.

Một cựu lãnh đạo ngành phản gián cho biết, an ninh Maroc có mạng lưới thông tin rất rộng rãi, đặc biệt từ lâu vẫn giám sát rất kỹ Internet bằng công nghệ Mỹ, các nhân viên rất năng động. Hôm 28/04/2011, khi một quả bom phát nổ tại quán cà phê Argana ở Marrakech làm 17 người chết và 20 người bị thương, Maroc nhanh chóng nhận diện một số nghi can có liên quan đến Al Qaida. Vài giờ sau các vụ khủng bố ngày 13/11/2015 ở Paris, tình báo Maroc đã trao cho Pháp những dữ liệu quý giá giúp lần ra được Abdelhamid Abaaoud, kẻ điều phối các tên khủng bố tự sát. Đến mùa xuân, cũng nhờ tình báo Maroc mà Pháp chận được mưu toan khủng bố một nhà thờ, nhờ thông tin về một phụ nữ Pháp gốc Maroc. Theo với thời gian, dù chính phủ Pháp thay đổi nhiều lần, Rabat vẫn là đồng minh quan trọng của Paris, thường có cùng quan điểm chính trị, kinh tế và cả văn hóa.

Le Figaro nêu ra nguy cơ Maroc bị cô lập. Nhiều dân biểu Pháp lớn tiếng đòi giải thích, hội đồng quốc phòng được triệu tập hôm nay hứa hẹn đưa mọi việc ra ánh sáng. Hồi tháng Năm, Maroc đã triệu hồi đại sứ tại Đức vì bất đồng trong hồ sơ Libya và Tây Sahara. Mười ngày sau, lại triệu hồi tiếp đại sứ ở Madrid do Tây Ban Nha tiếp nhận kẻ thù Brahim Ghali, chủ tịch Front Polisario đòi độc lập cho Tây Sahara. Trong bối cảnh đó, đóng băng quan hệ với Pháp sẽ khiến Maroc thêm cô đơn.

Về phía Israel, theo

Le Figaro, nước này đang lúng túng trước sự "ăn nên làm ra" của NSO. Pegasus phát triển theo những bước đi của ngành ngoại giao Israel, từ Ả Rập Xê Út đến Maroc, từ Mêhicô đến Ấn Độ, Hungary, Rwanda, phần mềm này được sử dụng ở những nước mà ông Netanyahou kết nối trong những năm gần đây. Các công ty quốc phòng luôn tháp tùng những chuyến công du của cựu thủ tướng. Bản thân tân thủ tướng Naftali Bennett cũng đã từng làm giàu nhờ lãnh vực an ninh mạng trước khi chuyển sang làm chính khách.

Thụy My

Trang Chính

Trang Chính Latest images

Latest images

Tường nhà

Tường nhà  Bài viết

Bài viết  Kết bạn

Kết bạn  Ngăn cấm

Ngăn cấm

098 376 5575

098 376 5575